11Sep

VOTRE SMART TV VOUS ESPIONNE-T-ELLE?

VOTRE SMART TV VOUS ESPIONNE-T-ELLE?

VOTRE SMART TV VOUS ESPIONNE-T-ELLE?

Votre SMART TV peut vous espionner. Si vous avez prêté attention à tous les scandales de WikiLeaks ces dernières années, vous le savez probablement déjà, mais vous ne réalisez peut-être pas que l'espionnage est effectué par plus que de grands gouvernements et des cybercriminels. Il est également bien vivant parmi les fabricants, et les appareils que vous supposez sécurisés peuvent être sensibles.

Nouveaux types d'outils de piratage

Pour aggraver les choses, les nouvelles méthodes d'espionnage émergentes transforment le concept de confidentialité en une chose du passé. Par exemple, en 2017, des chercheurs de l'Université de Washington ont montré comment un logiciel appelé CovertBand pouvait utiliser le système audio d'un appareil intelligent pour suivre les mouvements des personnes dans une pièce. Il fonctionne en cachant des signaux "gazouillis" presque indétectables dans la musique, et ces signaux rebondissent sur les corps humains et agissent comme des signaux sonar vers les microphones de l'appareil. Le logiciel pouvait détecter plusieurs personnes à environ 20 pieds de l'appareil et était précis à moins de sept pouces.

Un autre piratage démontré au printemps 2017 utilise des signaux radio pour exploiter les faiblesses connues des navigateurs Web fonctionnant sur les téléviseurs intelligents. Fondamentalement, les pirates informatiques exploitent les failles de sécurité dans les navigateurs Web des téléviseurs, puis utilisent un émetteur peu coûteux pour incorporer du code dans un signal télévisé non autorisé. Lorsque ce signal est diffusé, les pirates peuvent prendre le contrôle des téléviseurs de cette zone. Une fois que les pirates contrôlent le téléviseur, ils peuvent contrôler d'autres appareils et surveiller les activités à la maison. La méthode utilise des failles de sécurité dans les navigateurs Web des téléviseurs.

L'une des dernières méthodes d'espionnage utilise un réseau de neurones et un nouvel algorithme développé conjointement par des chercheurs de l'Université de Tel Aviv et de l'Université Cornell pour analyser les modèles de flux de données provenant de vidéos cryptées , telles que celles de Netflix, Amazon et YouTube, pour déterminer ce que vous '' re regarder. Tout ce dont le pirate a besoin, c'est d'un accès à votre réseau Wi-Fi.

Voici comment cela fonctionne: les flux vidéo sont généralement transmis en segments, appelés rafales, et sont compressés à l'aide d'une compression à débit binaire variable afin que les rafales de même longueur contiennent des quantités de données différentes. La mesure de la longueur des bits par segment crée une empreinte numérique qui peut être associée à d'autres vidéos sélectionnées une fois que leur modèle est connu.

Cette nouvelle méthode nécessite de former le réseau neuronal à l'aide d'une bibliothèque d'impressions qu'un cybercriminel peut suivre pour comparer vos données qui fuient à celles de ces vidéos. C'est similaire à la comparaison des empreintes digitales, mais il a une précision de 99% une fois formé.

Ces outils et d'autres pourraient être utilisés par les gouvernements pour espionner. WikiLeaks a rendu public un tel plan par le Royaume-Uni et les États-Unis en avril 2017. Code nommé Weeping Angel, il cible spécifiquement les téléviseurs intelligents F8000 de Samsung, leur permettant d'enregistrer de l'audio via leurs microphones intégrés. Les principales fonctionnalités comprennent un faux mode "off" et une reconnexion Wi-Fi pour convaincre les utilisateurs que le téléviseur est éteint, même lorsqu'il est encore en cours d'enregistrement. Les plans ont également discuté des stratégies d'utilisation de méthodes similaires pour enregistrer des vidéos et d'utiliser le Wi-Fi du téléviseur pour transmettre ces données.

Fabricants et décodeurs

Ces capacités sont certainement troublantes, mais le scénario le plus probable est que les fabricants de téléviseurs intelligents surveillent les habitudes de visionnage et vendent les informations aux spécialistes du marketing. En d'autres termes, le spymaster est souvent le fabricant de téléviseurs. Vizio a été condamné à une amende de 2,2 millions de dollars par la Federal Trade Commission en février 2017 pour avoir suivi ce que leurs propriétaires de télévision (identifiés par leur adresse IP) regardaient, puis vendaient ces informations à des annonceurs. D'autres fabricants de téléviseurs suivent également les habitudes de visionnage, mais n'ont pas été surpris de les vendre à des spécialistes du marketing.

Cependant, la collecte de données n'est pas toujours la faute des fabricants. Les décodeurs TV et les routeurs Wi-Fi peuvent être piratés avec une relative facilité. En 2013 , par exemple, le bot "Linux / Flasher.A" a été découvert après avoir collecté les informations de connexion des téléviseurs intelligents, tablettes, smartphones et PC. L'infiltration était assez facile car les routeurs plus anciens étaient mal sécurisés. À l'époque, les câblodistributeurs utilisaient souvent les mêmes mots de passe pour toutes les boîtes qu'ils fournissaient, et les abonnés du câble ne pouvaient pas les changer facilement. Par conséquent, toute personne possédant le mot de passe d'un routeur ou d'un décodeur peut en infiltrer beaucoup d'autres. Pour aggraver les choses, de nombreux équipements avaient des portes dérobées intégrées.

Plus récemment, en septembre 2016, le botnet nommé Mirai a posé une perturbation majeure en transformant les appareils Internet des objets (IoT) en zombies - hôtes de botnet - qui ont submergé Internet avec leur trafic. On craint que le botnet Hajime qui le combat pourrait également être utilisé pour des cyberattaques.

Heureusement, les fabricants de téléviseurs et de décodeurs câblent. Les routeurs fabriqués au cours des dernières années sont généralement plus sûrs que leurs homologues plus âgés. Cela dit, la Federal Communications Commission a abandonné ses plans en 2017 pour obliger les câblo-opérateurs à déverrouiller leurs boîtiers pour les développeurs tiers. Si le plan avait été approuvé, les consommateurs de câbles auraient pu choisir leurs propres décodeurs pour une fonctionnalité plus personnalisée et une plus grande sécurité.

Le débranchement d'Internet est le moyen le plus efficace d'éliminer les risques de cybersécurité, mais il est très impraticable à l'ère moderne. Au lieu de cela, installez un boîtier de diffusion en continu ou diffusez à partir de votre appareil vers un dongle connecté à votre téléviseur pour étendre la protection offerte par les applications anti-malware de vos appareils à votre téléviseur. Et restez toujours vigilant.

VOTRE SMART TV VOUS ESPIONNE-T-ELLE?

Votre SMART TV peut vous espionner. Si vous avez prêté attention à tous les scandales de WikiLeaks ces dernières années, vous le savez probablement déjà, mais vous ne réalisez peut-être pas que l'espionnage est effectué par plus que de grands gouvernements et des cybercriminels. Il est également bien vivant parmi les fabricants, et les appareils que vous supposez sécurisés peuvent être sensibles.

Nouveaux types d'outils de piratage

Pour aggraver les choses, les nouvelles méthodes d'espionnage émergentes transforment le concept de confidentialité en une chose du passé. Par exemple, en 2017, des chercheurs de l'Université de Washington ont montré comment un logiciel appelé CovertBand pouvait utiliser le système audio d'un appareil intelligent pour suivre les mouvements des personnes dans une pièce. Il fonctionne en cachant des signaux "gazouillis" presque indétectables dans la musique, et ces signaux rebondissent sur les corps humains et agissent comme des signaux sonar vers les microphones de l'appareil. Le logiciel pouvait détecter plusieurs personnes à environ 20 pieds de l'appareil et était précis à moins de sept pouces.

Un autre piratage démontré au printemps 2017 utilise des signaux radio pour exploiter les faiblesses connues des navigateurs Web fonctionnant sur les téléviseurs intelligents. Fondamentalement, les pirates informatiques exploitent les failles de sécurité dans les navigateurs Web des téléviseurs, puis utilisent un émetteur peu coûteux pour incorporer du code dans un signal télévisé non autorisé. Lorsque ce signal est diffusé, les pirates peuvent prendre le contrôle des téléviseurs de cette zone. Une fois que les pirates contrôlent le téléviseur, ils peuvent contrôler d'autres appareils et surveiller les activités à la maison. La méthode utilise des failles de sécurité dans les navigateurs Web des téléviseurs.

L'une des dernières méthodes d'espionnage utilise un réseau de neurones et un nouvel algorithme développé conjointement par des chercheurs de l'Université de Tel Aviv et de l'Université Cornell pour analyser les modèles de flux de données provenant de vidéos cryptées , telles que celles de Netflix, Amazon et YouTube, pour déterminer ce que vous '' re regarder. Tout ce dont le pirate a besoin, c'est d'un accès à votre réseau Wi-Fi.

Voici comment cela fonctionne: les flux vidéo sont généralement transmis en segments, appelés rafales, et sont compressés à l'aide d'une compression à débit binaire variable afin que les rafales de même longueur contiennent des quantités de données différentes. La mesure de la longueur des bits par segment crée une empreinte numérique qui peut être associée à d'autres vidéos sélectionnées une fois que leur modèle est connu.

Cette nouvelle méthode nécessite de former le réseau neuronal à l'aide d'une bibliothèque d'impressions qu'un cybercriminel peut suivre pour comparer vos données qui fuient à celles de ces vidéos. C'est similaire à la comparaison des empreintes digitales, mais il a une précision de 99% une fois formé.

Ces outils et d'autres pourraient être utilisés par les gouvernements pour espionner. WikiLeaks a rendu public un tel plan par le Royaume-Uni et les États-Unis en avril 2017. Code nommé Weeping Angel, il cible spécifiquement les téléviseurs intelligents F8000 de Samsung, leur permettant d'enregistrer de l'audio via leurs microphones intégrés. Les principales fonctionnalités comprennent un faux mode "off" et une reconnexion Wi-Fi pour convaincre les utilisateurs que le téléviseur est éteint, même lorsqu'il est encore en cours d'enregistrement. Les plans ont également discuté des stratégies d'utilisation de méthodes similaires pour enregistrer des vidéos et d'utiliser le Wi-Fi du téléviseur pour transmettre ces données.

Fabricants et décodeurs

Ces capacités sont certainement troublantes, mais le scénario le plus probable est que les fabricants de téléviseurs intelligents surveillent les habitudes de visionnage et vendent les informations aux spécialistes du marketing. En d'autres termes, le spymaster est souvent le fabricant de téléviseurs. Vizio a été condamné à une amende de 2,2 millions de dollars par la Federal Trade Commission en février 2017 pour avoir suivi ce que leurs propriétaires de télévision (identifiés par leur adresse IP) regardaient, puis vendaient ces informations à des annonceurs. D'autres fabricants de téléviseurs suivent également les habitudes de visionnage, mais n'ont pas été surpris de les vendre à des spécialistes du marketing.

Cependant, la collecte de données n'est pas toujours la faute des fabricants. Les décodeurs TV et les routeurs Wi-Fi peuvent être piratés avec une relative facilité. En 2013 , par exemple, le bot "Linux / Flasher.A" a été découvert après avoir collecté les informations de connexion des téléviseurs intelligents, tablettes, smartphones et PC. L'infiltration était assez facile car les routeurs plus anciens étaient mal sécurisés. À l'époque, les câblodistributeurs utilisaient souvent les mêmes mots de passe pour toutes les boîtes qu'ils fournissaient, et les abonnés du câble ne pouvaient pas les changer facilement. Par conséquent, toute personne possédant le mot de passe d'un routeur ou d'un décodeur peut en infiltrer beaucoup d'autres. Pour aggraver les choses, de nombreux équipements avaient des portes dérobées intégrées.

Plus récemment, en septembre 2016, le botnet nommé Mirai a posé une perturbation majeure en transformant les appareils Internet des objets (IoT) en zombies - hôtes de botnet - qui ont submergé Internet avec leur trafic. On craint que le botnet Hajime qui le combat pourrait également être utilisé pour des cyberattaques.

Heureusement, les fabricants de téléviseurs et de décodeurs câblent. Les routeurs fabriqués au cours des dernières années sont généralement plus sûrs que leurs homologues plus âgés. Cela dit, la Federal Communications Commission a abandonné ses plans en 2017 pour obliger les câblo-opérateurs à déverrouiller leurs boîtiers pour les développeurs tiers. Si le plan avait été approuvé, les consommateurs de câbles auraient pu choisir leurs propres décodeurs pour une fonctionnalité plus personnalisée et une plus grande sécurité.

Le débranchement d'Internet est le moyen le plus efficace d'éliminer les risques de cybersécurité, mais il est très impraticable à l'ère moderne. Au lieu de cela, installez un boîtier de diffusion en continu ou diffusez à partir de votre appareil vers un dongle connecté à votre téléviseur pour étendre la protection offerte par les applications anti-malware de vos appareils à votre téléviseur. Et restez toujours vigilant.

VOTRE SMART TV VOUS ESPIONNE-T-ELLE?

Votre SMART TV peut vous espionner. Si vous avez prêté attention à tous les scandales de WikiLeaks ces dernières années, vous le savez probablement déjà, mais vous ne réalisez peut-être pas que l'espionnage est effectué par plus que de grands gouvernements et des cybercriminels. Il est également bien vivant parmi les fabricants, et les appareils que vous supposez sécurisés peuvent être sensibles.

Nouveaux types d'outils de piratage

Pour aggraver les choses, les nouvelles méthodes d'espionnage émergentes transforment le concept de confidentialité en une chose du passé. Par exemple, en 2017, des chercheurs de l'Université de Washington ont montré comment un logiciel appelé CovertBand pouvait utiliser le système audio d'un appareil intelligent pour suivre les mouvements des personnes dans une pièce. Il fonctionne en cachant des signaux "gazouillis" presque indétectables dans la musique, et ces signaux rebondissent sur les corps humains et agissent comme des signaux sonar vers les microphones de l'appareil. Le logiciel pouvait détecter plusieurs personnes à environ 20 pieds de l'appareil et était précis à moins de sept pouces.

Un autre piratage démontré au printemps 2017 utilise des signaux radio pour exploiter les faiblesses connues des navigateurs Web fonctionnant sur les téléviseurs intelligents. Fondamentalement, les pirates informatiques exploitent les failles de sécurité dans les navigateurs Web des téléviseurs, puis utilisent un émetteur peu coûteux pour incorporer du code dans un signal télévisé non autorisé. Lorsque ce signal est diffusé, les pirates peuvent prendre le contrôle des téléviseurs de cette zone. Une fois que les pirates contrôlent le téléviseur, ils peuvent contrôler d'autres appareils et surveiller les activités à la maison. La méthode utilise des failles de sécurité dans les navigateurs Web des téléviseurs.

L'une des dernières méthodes d'espionnage utilise un réseau de neurones et un nouvel algorithme développé conjointement par des chercheurs de l'Université de Tel Aviv et de l'Université Cornell pour analyser les modèles de flux de données provenant de vidéos cryptées , telles que celles de Netflix, Amazon et YouTube, pour déterminer ce que vous '' re regarder. Tout ce dont le pirate a besoin, c'est d'un accès à votre réseau Wi-Fi.

Voici comment cela fonctionne: les flux vidéo sont généralement transmis en segments, appelés rafales, et sont compressés à l'aide d'une compression à débit binaire variable afin que les rafales de même longueur contiennent des quantités de données différentes. La mesure de la longueur des bits par segment crée une empreinte numérique qui peut être associée à d'autres vidéos sélectionnées une fois que leur modèle est connu.

Cette nouvelle méthode nécessite de former le réseau neuronal à l'aide d'une bibliothèque d'impressions qu'un cybercriminel peut suivre pour comparer vos données qui fuient à celles de ces vidéos. C'est similaire à la comparaison des empreintes digitales, mais il a une précision de 99% une fois formé.

Ces outils et d'autres pourraient être utilisés par les gouvernements pour espionner. WikiLeaks a rendu public un tel plan par le Royaume-Uni et les États-Unis en avril 2017. Code nommé Weeping Angel, il cible spécifiquement les téléviseurs intelligents F8000 de Samsung, leur permettant d'enregistrer de l'audio via leurs microphones intégrés. Les principales fonctionnalités comprennent un faux mode "off" et une reconnexion Wi-Fi pour convaincre les utilisateurs que le téléviseur est éteint, même lorsqu'il est encore en cours d'enregistrement. Les plans ont également discuté des stratégies d'utilisation de méthodes similaires pour enregistrer des vidéos et d'utiliser le Wi-Fi du téléviseur pour transmettre ces données.

Fabricants et décodeurs

Ces capacités sont certainement troublantes, mais le scénario le plus probable est que les fabricants de téléviseurs intelligents surveillent les habitudes de visionnage et vendent les informations aux spécialistes du marketing. En d'autres termes, le spymaster est souvent le fabricant de téléviseurs. Vizio a été condamné à une amende de 2,2 millions de dollars par la Federal Trade Commission en février 2017 pour avoir suivi ce que leurs propriétaires de télévision (identifiés par leur adresse IP) regardaient, puis vendaient ces informations à des annonceurs. D'autres fabricants de téléviseurs suivent également les habitudes de visionnage, mais n'ont pas été surpris de les vendre à des spécialistes du marketing.

Cependant, la collecte de données n'est pas toujours la faute des fabricants. Les décodeurs TV et les routeurs Wi-Fi peuvent être piratés avec une relative facilité. En 2013 , par exemple, le bot "Linux / Flasher.A" a été découvert après avoir collecté les informations de connexion des téléviseurs intelligents, tablettes, smartphones et PC. L'infiltration était assez facile car les routeurs plus anciens étaient mal sécurisés. À l'époque, les câblodistributeurs utilisaient souvent les mêmes mots de passe pour toutes les boîtes qu'ils fournissaient, et les abonnés du câble ne pouvaient pas les changer facilement. Par conséquent, toute personne possédant le mot de passe d'un routeur ou d'un décodeur peut en infiltrer beaucoup d'autres. Pour aggraver les choses, de nombreux équipements avaient des portes dérobées intégrées.

Plus récemment, en septembre 2016, le botnet nommé Mirai a posé une perturbation majeure en transformant les appareils Internet des objets (IoT) en zombies - hôtes de botnet - qui ont submergé Internet avec leur trafic. On craint que le botnet Hajime qui le combat pourrait également être utilisé pour des cyberattaques.

Heureusement, les fabricants de téléviseurs et de décodeurs câblent. Les routeurs fabriqués au cours des dernières années sont généralement plus sûrs que leurs homologues plus âgés. Cela dit, la Federal Communications Commission a abandonné ses plans en 2017 pour obliger les câblo-opérateurs à déverrouiller leurs boîtiers pour les développeurs tiers. Si le plan avait été approuvé, les consommateurs de câbles auraient pu choisir leurs propres décodeurs pour une fonctionnalité plus personnalisée et une plus grande sécurité.

Le débranchement d'Internet est le moyen le plus efficace d'éliminer les risques de cybersécurité, mais il est très impraticable à l'ère moderne. Au lieu de cela, installez un boîtier de diffusion en continu ou diffusez à partir de votre appareil vers un dongle connecté à votre téléviseur pour étendre la protection offerte par les applications anti-malware de vos appareils à votre téléviseur. Et restez toujours vigilant.

VOTRE SMART TV VOUS ESPIONNE-T-ELLE?

Votre SMART TV peut vous espionner. Si vous avez prêté attention à tous les scandales de WikiLeaks ces dernières années, vous le savez probablement déjà, mais vous ne réalisez peut-être pas que l'espionnage est effectué par plus que de grands gouvernements et des cybercriminels. Il est également bien vivant parmi les fabricants, et les appareils que vous supposez sécurisés peuvent être sensibles.

Nouveaux types d'outils de piratage

Pour aggraver les choses, les nouvelles méthodes d'espionnage émergentes transforment le concept de confidentialité en une chose du passé. Par exemple, en 2017, des chercheurs de l'Université de Washington ont montré comment un logiciel appelé CovertBand pouvait utiliser le système audio d'un appareil intelligent pour suivre les mouvements des personnes dans une pièce. Il fonctionne en cachant des signaux "gazouillis" presque indétectables dans la musique, et ces signaux rebondissent sur les corps humains et agissent comme des signaux sonar vers les microphones de l'appareil. Le logiciel pouvait détecter plusieurs personnes à environ 20 pieds de l'appareil et était précis à moins de sept pouces.

Un autre piratage démontré au printemps 2017 utilise des signaux radio pour exploiter les faiblesses connues des navigateurs Web fonctionnant sur les téléviseurs intelligents. Fondamentalement, les pirates informatiques exploitent les failles de sécurité dans les navigateurs Web des téléviseurs, puis utilisent un émetteur peu coûteux pour incorporer du code dans un signal télévisé non autorisé. Lorsque ce signal est diffusé, les pirates peuvent prendre le contrôle des téléviseurs de cette zone. Une fois que les pirates contrôlent le téléviseur, ils peuvent contrôler d'autres appareils et surveiller les activités à la maison. La méthode utilise des failles de sécurité dans les navigateurs Web des téléviseurs.

L'une des dernières méthodes d'espionnage utilise un réseau de neurones et un nouvel algorithme développé conjointement par des chercheurs de l'Université de Tel Aviv et de l'Université Cornell pour analyser les modèles de flux de données provenant de vidéos cryptées , telles que celles de Netflix, Amazon et YouTube, pour déterminer ce que vous '' re regarder. Tout ce dont le pirate a besoin, c'est d'un accès à votre réseau Wi-Fi.

Voici comment cela fonctionne: les flux vidéo sont généralement transmis en segments, appelés rafales, et sont compressés à l'aide d'une compression à débit binaire variable afin que les rafales de même longueur contiennent des quantités de données différentes. La mesure de la longueur des bits par segment crée une empreinte numérique qui peut être associée à d'autres vidéos sélectionnées une fois que leur modèle est connu.

Cette nouvelle méthode nécessite de former le réseau neuronal à l'aide d'une bibliothèque d'impressions qu'un cybercriminel peut suivre pour comparer vos données qui fuient à celles de ces vidéos. C'est similaire à la comparaison des empreintes digitales, mais il a une précision de 99% une fois formé.

Ces outils et d'autres pourraient être utilisés par les gouvernements pour espionner. WikiLeaks a rendu public un tel plan par le Royaume-Uni et les États-Unis en avril 2017. Code nommé Weeping Angel, il cible spécifiquement les téléviseurs intelligents F8000 de Samsung, leur permettant d'enregistrer de l'audio via leurs microphones intégrés. Les principales fonctionnalités comprennent un faux mode "off" et une reconnexion Wi-Fi pour convaincre les utilisateurs que le téléviseur est éteint, même lorsqu'il est encore en cours d'enregistrement. Les plans ont également discuté des stratégies d'utilisation de méthodes similaires pour enregistrer des vidéos et d'utiliser le Wi-Fi du téléviseur pour transmettre ces données.

Fabricants et décodeurs

Ces capacités sont certainement troublantes, mais le scénario le plus probable est que les fabricants de téléviseurs intelligents surveillent les habitudes de visionnage et vendent les informations aux spécialistes du marketing. En d'autres termes, le spymaster est souvent le fabricant de téléviseurs. Vizio a été condamné à une amende de 2,2 millions de dollars par la Federal Trade Commission en février 2017 pour avoir suivi ce que leurs propriétaires de télévision (identifiés par leur adresse IP) regardaient, puis vendaient ces informations à des annonceurs. D'autres fabricants de téléviseurs suivent également les habitudes de visionnage, mais n'ont pas été surpris de les vendre à des spécialistes du marketing.

Cependant, la collecte de données n'est pas toujours la faute des fabricants. Les décodeurs TV et les routeurs Wi-Fi peuvent être piratés avec une relative facilité. En 2013 , par exemple, le bot "Linux / Flasher.A" a été découvert après avoir collecté les informations de connexion des téléviseurs intelligents, tablettes, smartphones et PC. L'infiltration était assez facile car les routeurs plus anciens étaient mal sécurisés. À l'époque, les câblodistributeurs utilisaient souvent les mêmes mots de passe pour toutes les boîtes qu'ils fournissaient, et les abonnés du câble ne pouvaient pas les changer facilement. Par conséquent, toute personne possédant le mot de passe d'un routeur ou d'un décodeur peut en infiltrer beaucoup d'autres. Pour aggraver les choses, de nombreux équipements avaient des portes dérobées intégrées.

Plus récemment, en septembre 2016, le botnet nommé Mirai a posé une perturbation majeure en transformant les appareils Internet des objets (IoT) en zombies - hôtes de botnet - qui ont submergé Internet avec leur trafic. On craint que le botnet Hajime qui le combat pourrait également être utilisé pour des cyberattaques.

Heureusement, les fabricants de téléviseurs et de décodeurs câblent. Les routeurs fabriqués au cours des dernières années sont généralement plus sûrs que leurs homologues plus âgés. Cela dit, la Federal Communications Commission a abandonné ses plans en 2017 pour obliger les câblo-opérateurs à déverrouiller leurs boîtiers pour les développeurs tiers. Si le plan avait été approuvé, les consommateurs de câbles auraient pu choisir leurs propres décodeurs pour une fonctionnalité plus personnalisée et une plus grande sécurité.

Le débranchement d'Internet est le moyen le plus efficace d'éliminer les risques de cybersécurité, mais il est très impraticable à l'ère moderne. Au lieu de cela, installez un boîtier de diffusion en continu ou diffusez à partir de votre appareil vers un dongle connecté à votre téléviseur pour étendre la protection offerte par les applications anti-malware de vos appareils à votre téléviseur. Et restez toujours vigilant.

11Sep

Jetstream 4K

Jetstream 4K / Engel EN1015K est un nouveau modèle d'Android TV de la marque Ematic / Engel dont nous présentons aujourd'hui dans cette revue, une TV-Box qui rivalise directement avec la populaire Xiaomi Mi Box S et qui nous offre plus d'options de connectivité. Cette TV-Box est certifiée Google , a une autorisation officielle pour la lecture de Netflix 4K et pour d'autres services de streaming populaires tels que HBO et DAZN. Le système d'exploitation installé est Android TV 9 Pie et nous avons une commande vocale pour utiliser les commandes vocales avec Google Assistant. Voyons dans notre revue comment se comporte cet appareil et comment il se défend face à la concurrence.

DÉTAILS DU PRODUIT

Déballage

Le Jetstream 4K est livré dans une boîte en carton standard avec le logo de l'appareil, à l'intérieur nous avons trouvé la TV-Box, la télécommande IR, le câble HDMI compatible 4K60fps, le manuel et un adaptateur DC 5V 2A classique.

La description

Le boîtier Jetstream 4K est en plastique et a un design assez simple , à l'avant, nous avons une LED d'état bleue et également un récepteur IR caché . Sur les côtés et dans la zone arrière, nous avons tous les connecteurs dans une configuration classique, la télécommande Bluetooth a des touches spécifiques pour YouTube, Netflix, Google Play et un bouton pour activer le microphone et donner des ordres à Google Assistant . Entre les deux ports USB, nous avons le bouton de mise à jour en cas de catastrophe, mais il est mis à jour uniquement via OTA .

Télécommande : Inclus une télécommande Bluetooth / Microphone intégré / Nous pouvons choisir d' autres alternatives .

Contrôle alternatif : En utilisant l'application Google Android TV Remote depuis notre mobile, nous pouvons la contrôler à distance.

La description

Le boîtier Jetstream 4K est en plastique et a un design assez simple , à l'avant, nous avons une LED d'état bleue et également un récepteur IR caché . Sur les côtés et dans la zone arrière, nous avons tous les connecteurs dans une configuration classique, la télécommande Bluetooth a des touches spécifiques pour YouTube, Netflix, Google Play et un bouton pour activer le microphone et donner des ordres à Google Assistant . Entre les deux ports USB, nous avons le bouton de mise à jour en cas de catastrophe, mais il est mis à jour uniquement via OTA .

Télécommande : Inclus une télécommande Bluetooth / Microphone intégré / Nous pouvons choisir d' autres alternatives .

Contrôle alternatif : En utilisant l'application Google Android TV Remote depuis notre mobile, nous pouvons la contrôler à distance.

SYSTÈME ET PERFORMANCE

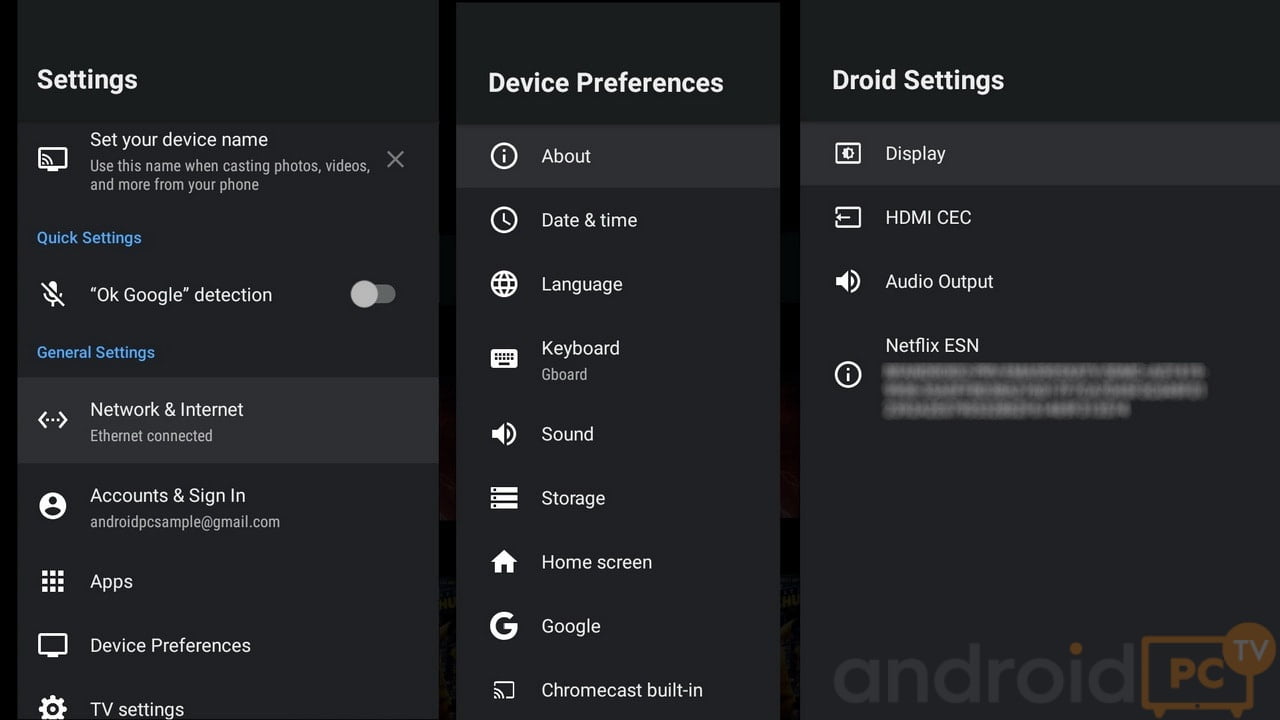

Environnement et système Android

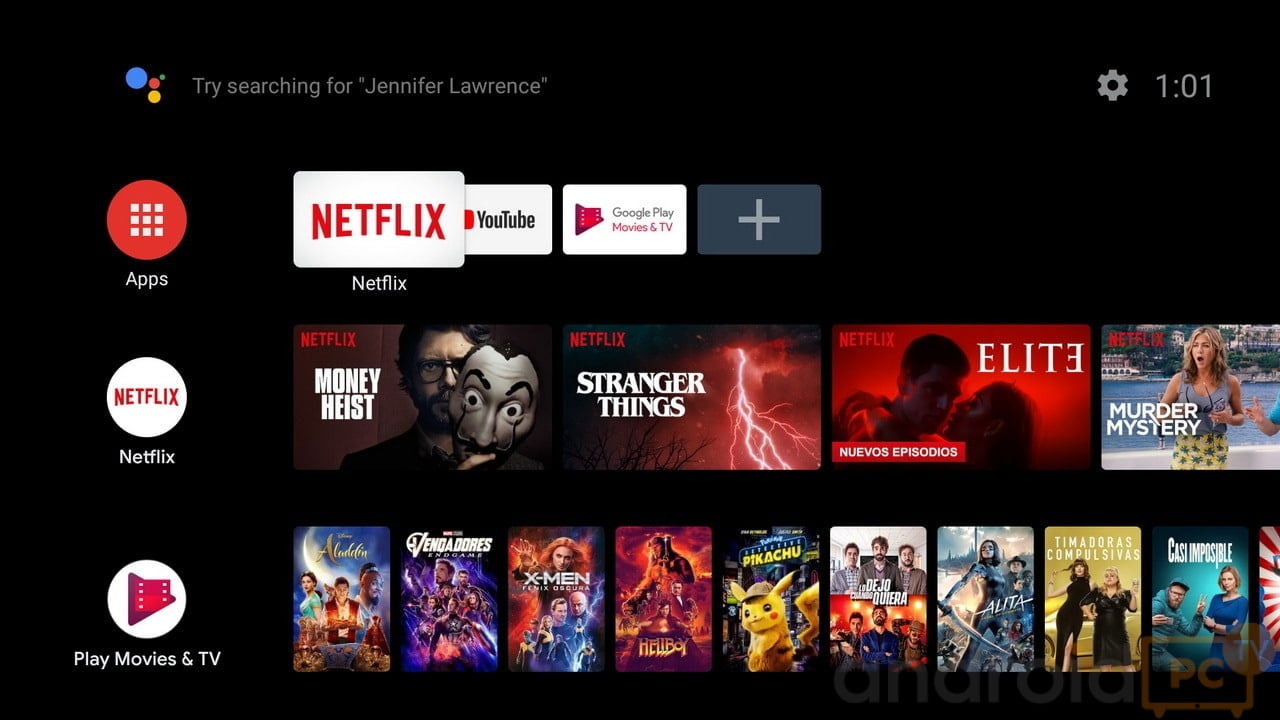

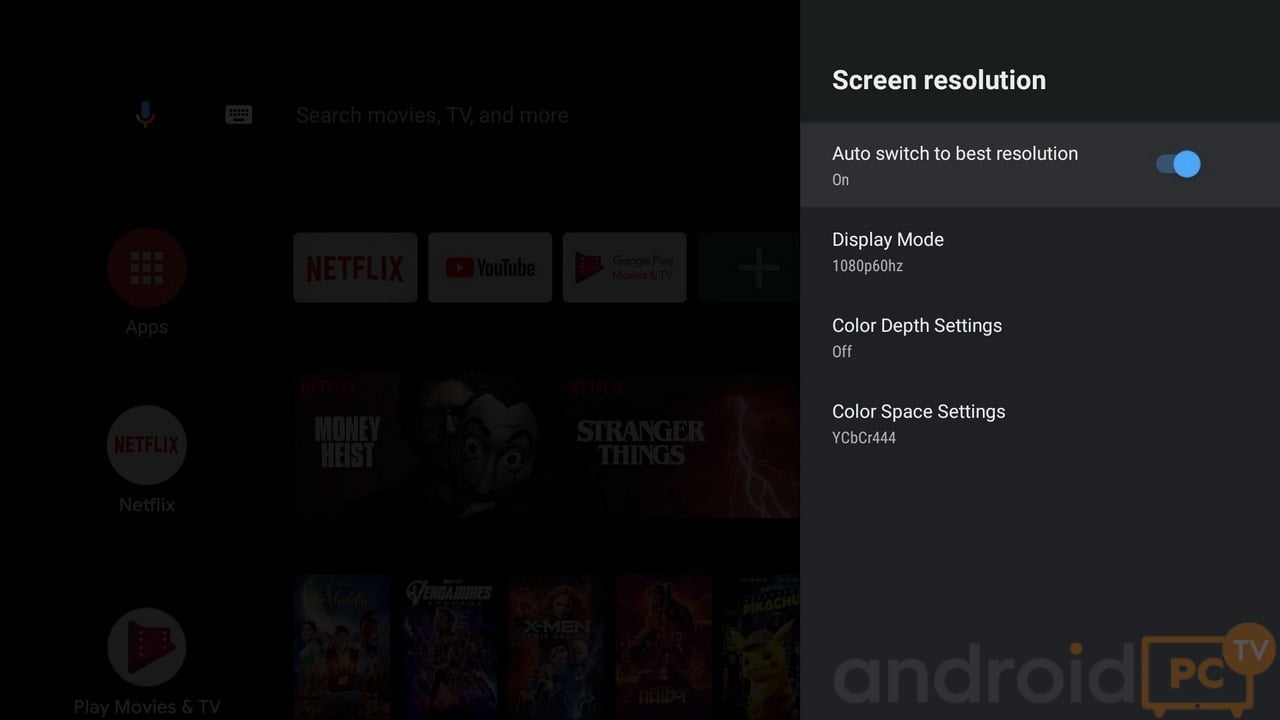

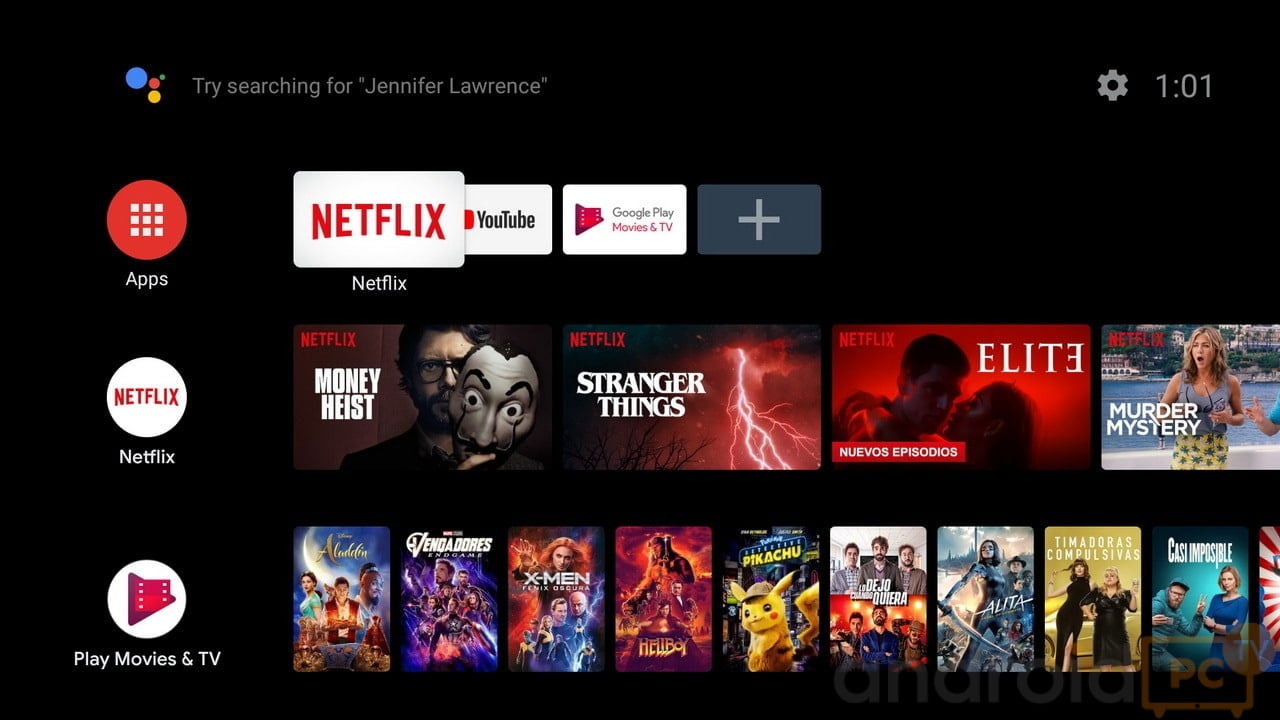

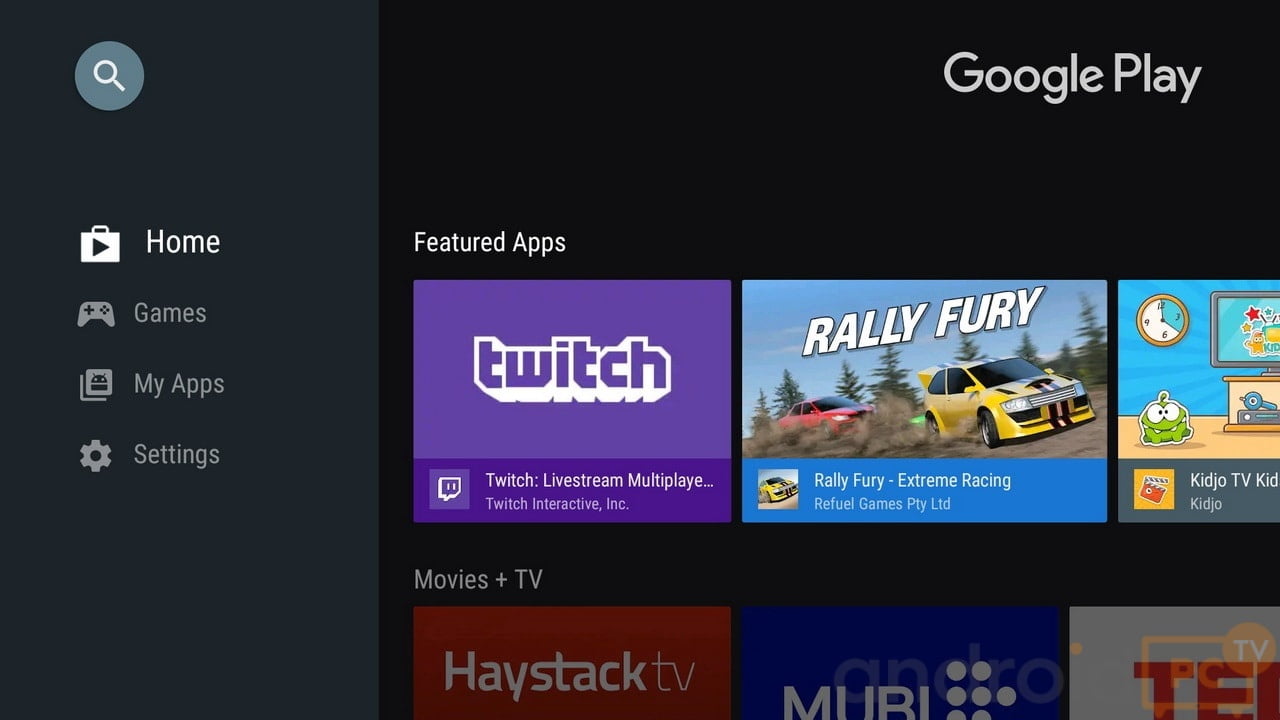

Nous allumons le Jetstream 4K , démarre automatiquement et nous arrivons au lanceur Android TV 9 par défaut basé sur des carrés où nous pouvons personnaliser la ligne supérieure, dans ce modèle si nous pouvons utiliser le pointeur de la souris sur l'écran principal, quelque chose de peu courant dans Android Boîtes TV OS. Dans les applications installées, Netflix et Youtube se distinguent, à partir de Google Play, nous pouvons installer n'importe quelle autre compatible. Les performances d'Android TV 9 sont à un bon niveau avec les applications de base et fonctionnent bien sans fermetures forcées des applications classiques, le système se déplace assez fluide, peut-être un peu plus vite que dans la Xiaomi Mi Box S.Les commandes vocales avec les recherches de l'Assistant Google fonctionnent sans problème.

Lanceur : nous pouvons changer de lanceur mais nous recommandons le rendu officiel / Android UI à 1080p.

Multitâche et accès : Multitâche uniquement à partir de l'icône de la télécommande / des notifications Android dans l'icône supérieure.

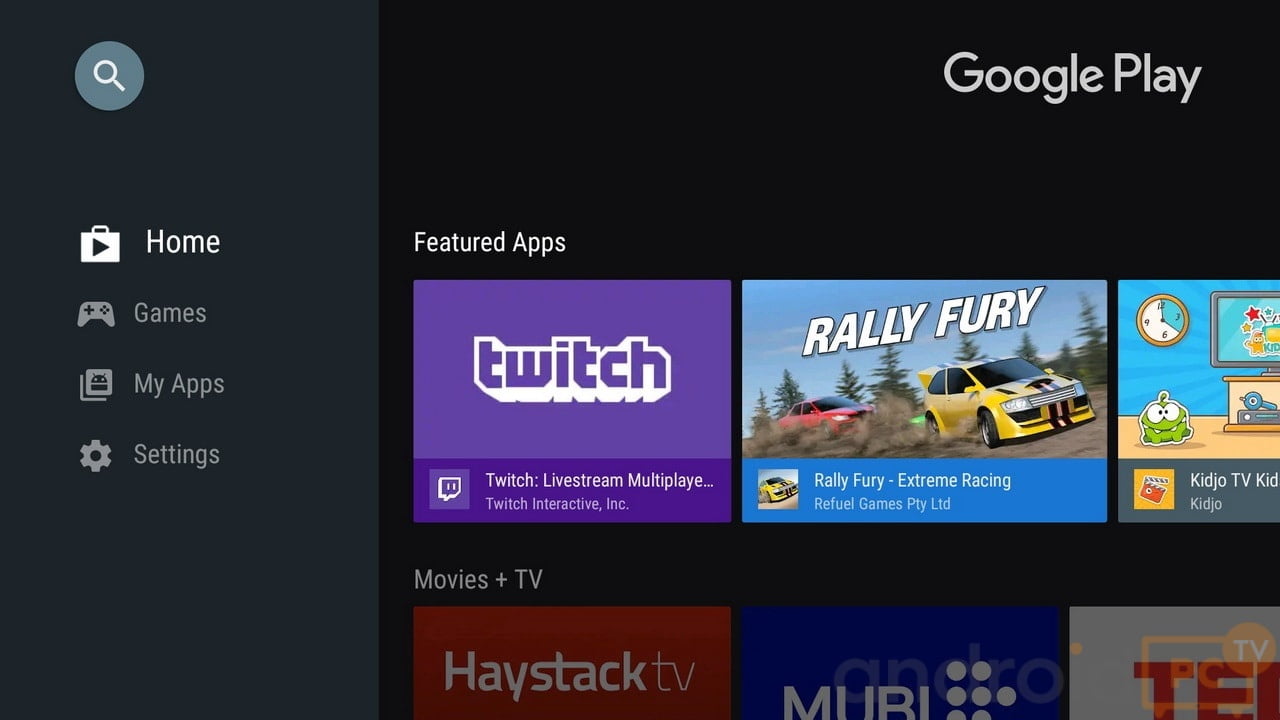

Langues et Google Play : tous les classiques Android internationaux / Google Play installés.

Consultez notre manuel d'utilisation Android TV pour installer des applications Android classiques, empêcher la rotation de l'écran et bien plus encore.

SYSTÈME ET PERFORMANCE

Environnement et système Android

Nous allumons le Jetstream 4K , démarre automatiquement et nous arrivons au lanceur Android TV 9 par défaut basé sur des carrés où nous pouvons personnaliser la ligne supérieure, dans ce modèle si nous pouvons utiliser le pointeur de la souris sur l'écran principal, quelque chose de peu courant dans Android Boîtes TV OS. Dans les applications installées, Netflix et Youtube se distinguent, à partir de Google Play, nous pouvons installer n'importe quelle autre compatible. Les performances d'Android TV 9 sont à un bon niveau avec les applications de base et fonctionnent bien sans fermetures forcées des applications classiques, le système se déplace assez fluide, peut-être un peu plus vite que dans la Xiaomi Mi Box S.Les commandes vocales avec les recherches de l'Assistant Google fonctionnent sans problème.

Lanceur : nous pouvons changer de lanceur mais nous recommandons le rendu officiel / Android UI à 1080p.

Multitâche et accès : Multitâche uniquement à partir de l'icône de la télécommande / des notifications Android dans l'icône supérieure.

Langues et Google Play : tous les classiques Android internationaux / Google Play installés.

Consultez notre manuel d'utilisation Android TV pour installer des applications Android classiques, empêcher la rotation de l'écran et bien plus encore.

Commandes marche / arrêt: En appuyant sur le bouton de mise hors tension, nous passons en mode veille / NON configurable dans les paramètres.

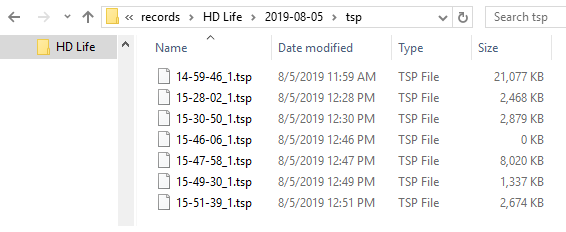

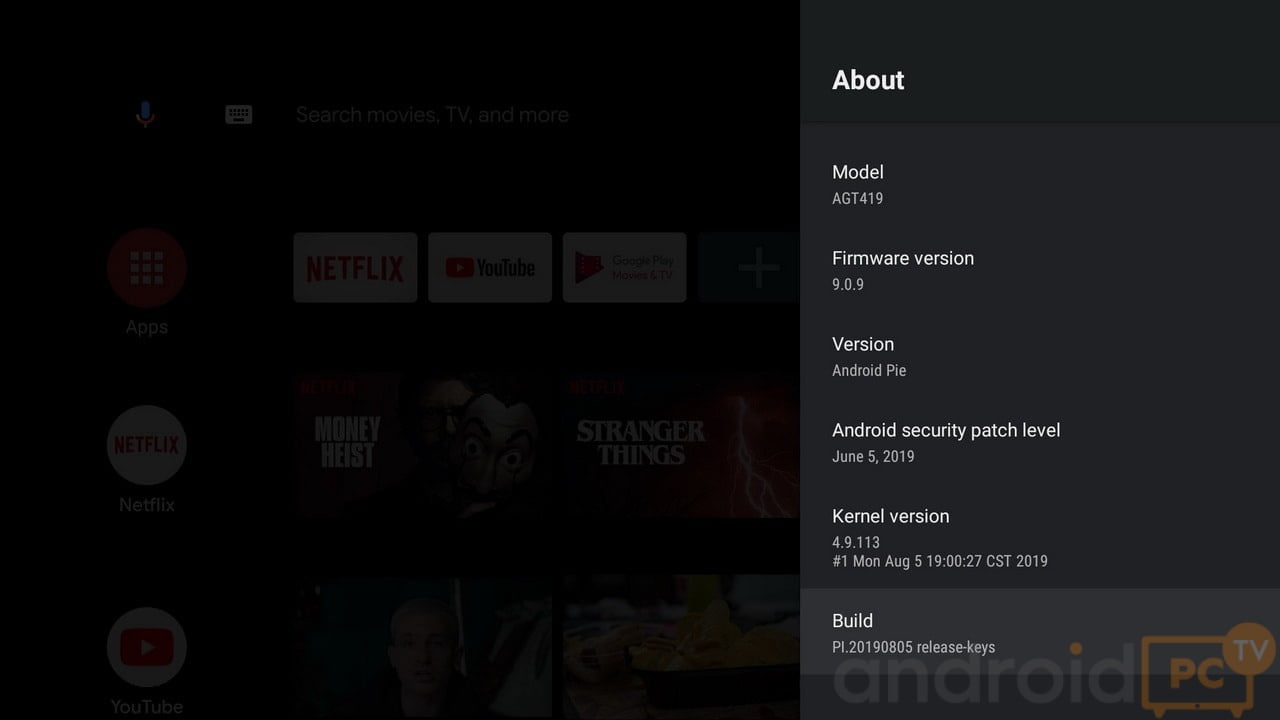

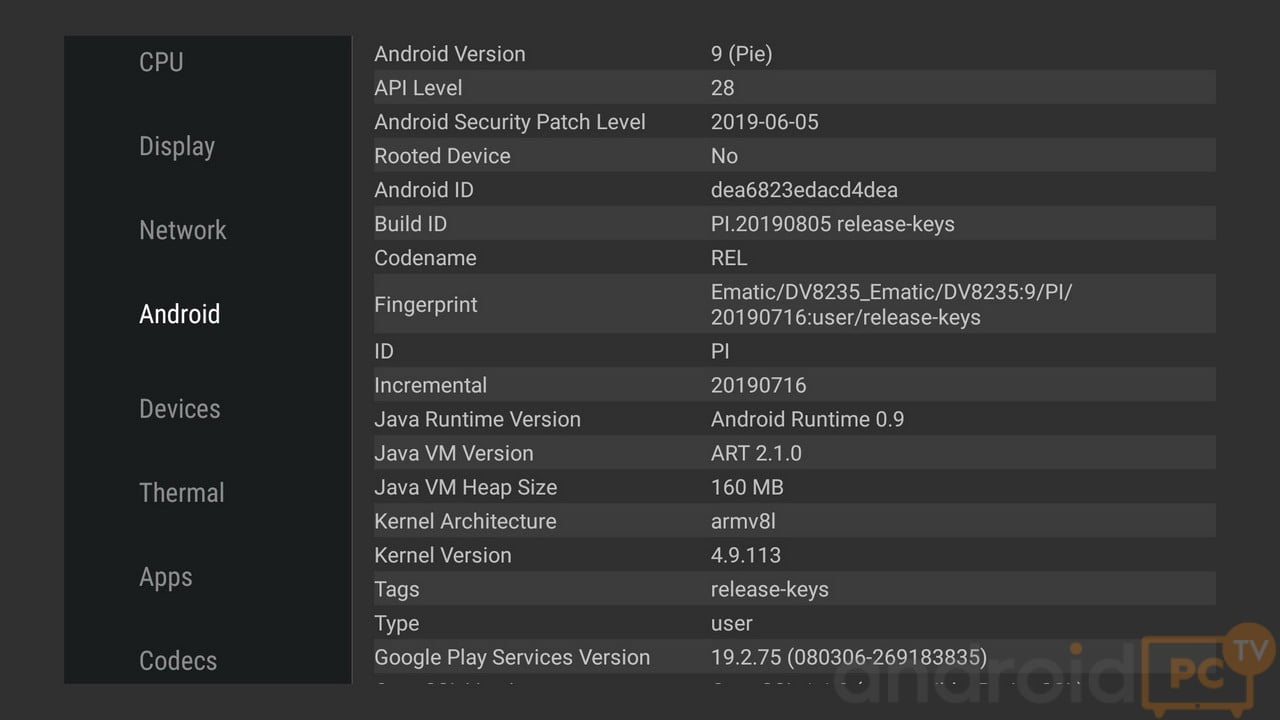

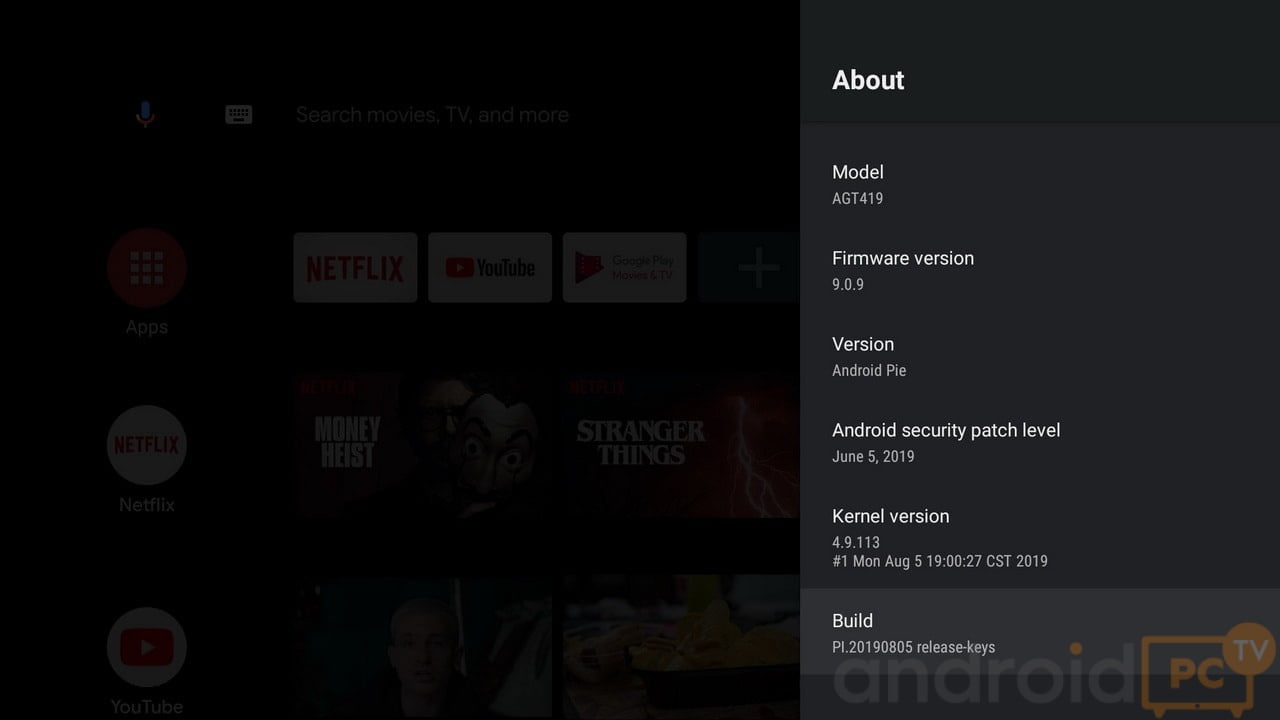

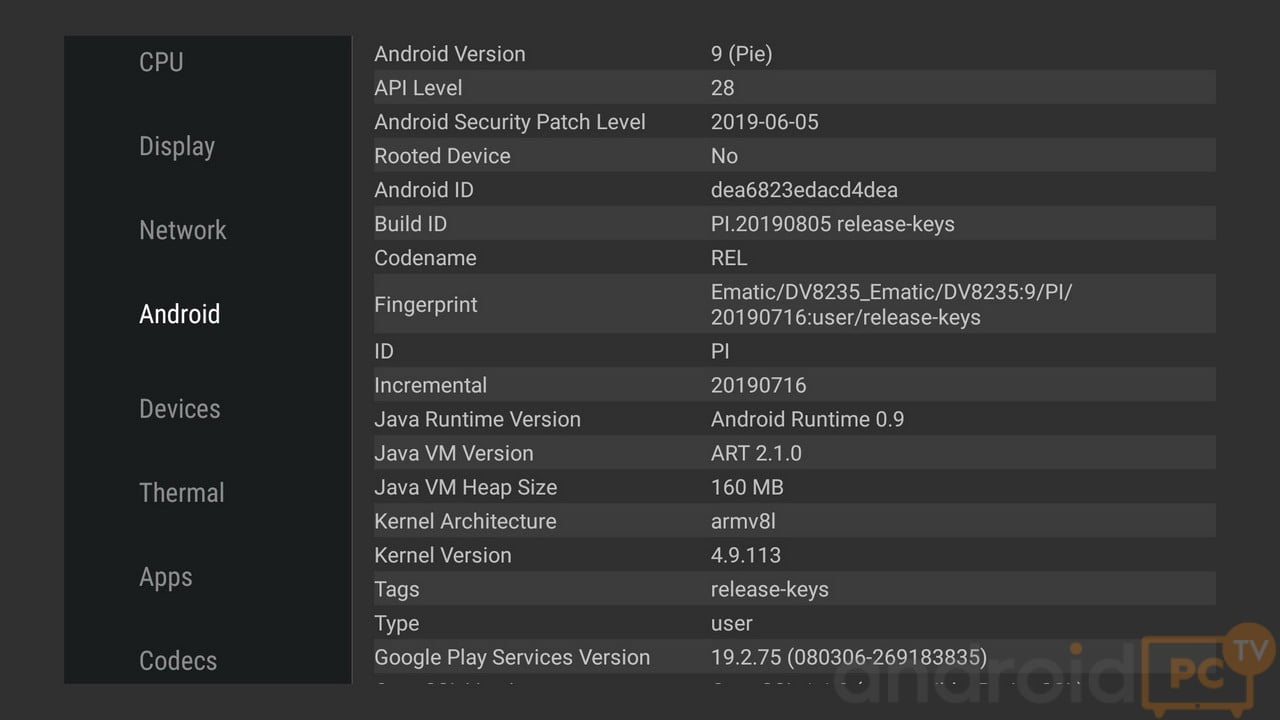

Version du système et racine : Android TV 9 (32 bits) / Le système n'est PAS root par défaut / PAS de menu pour le contrôler dans les paramètres.

Support : Ematic et Engel ont des sites Web mais aucune information / firmware n'est PAS disponible mais avec OTA / firmware personnalisé PAS disponible.

Commandes marche / arrêt: En appuyant sur le bouton de mise hors tension, nous passons en mode veille / NON configurable dans les paramètres.

Version du système et racine : Android TV 9 (32 bits) / Le système n'est PAS root par défaut / PAS de menu pour le contrôler dans les paramètres.

Support : Ematic et Engel ont des sites Web mais aucune information / firmware n'est PAS disponible mais avec OTA / firmware personnalisé PAS disponible.

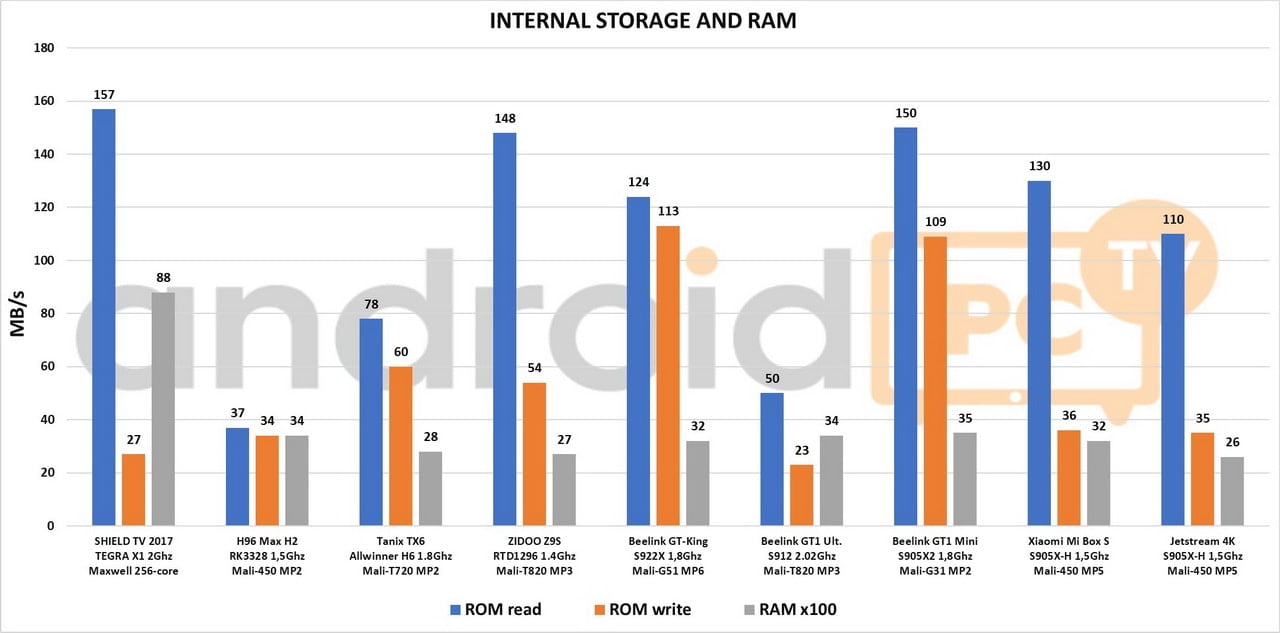

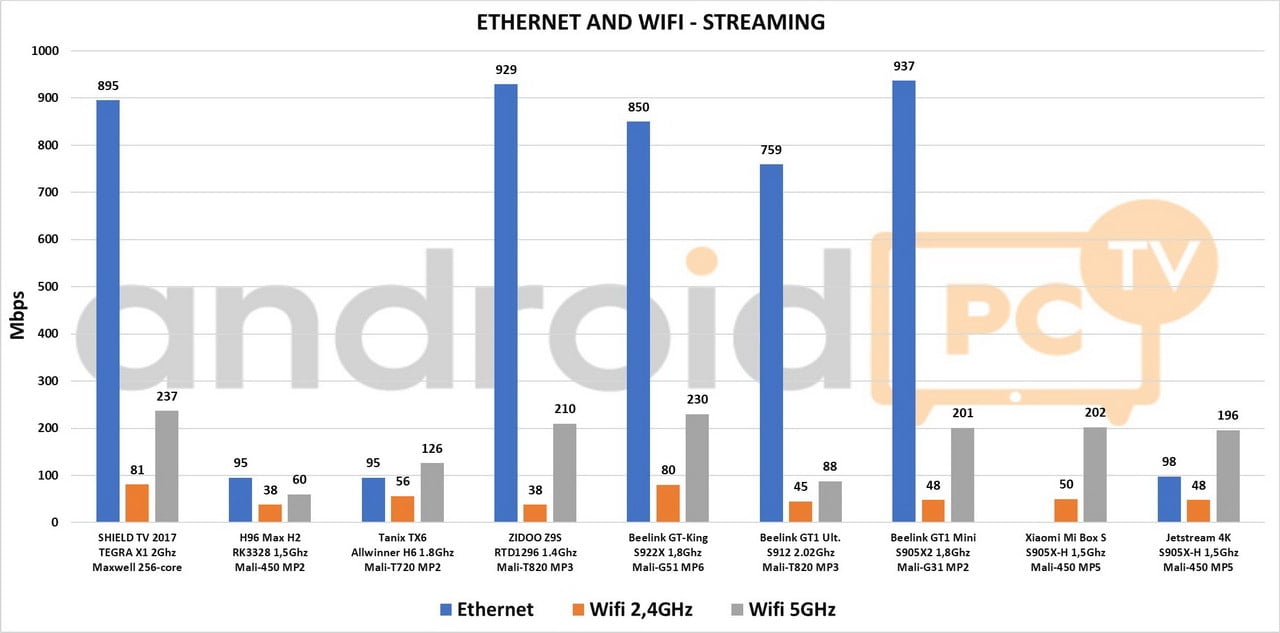

Réseau, stockage, RAM et ports

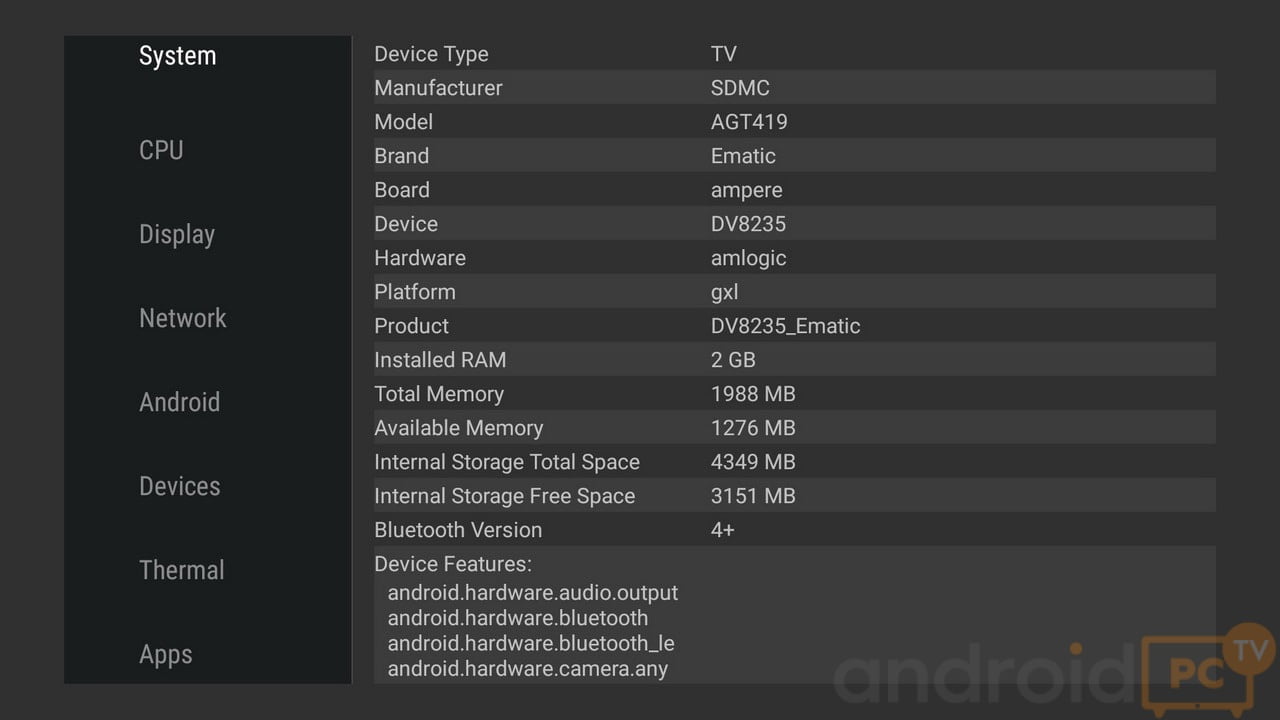

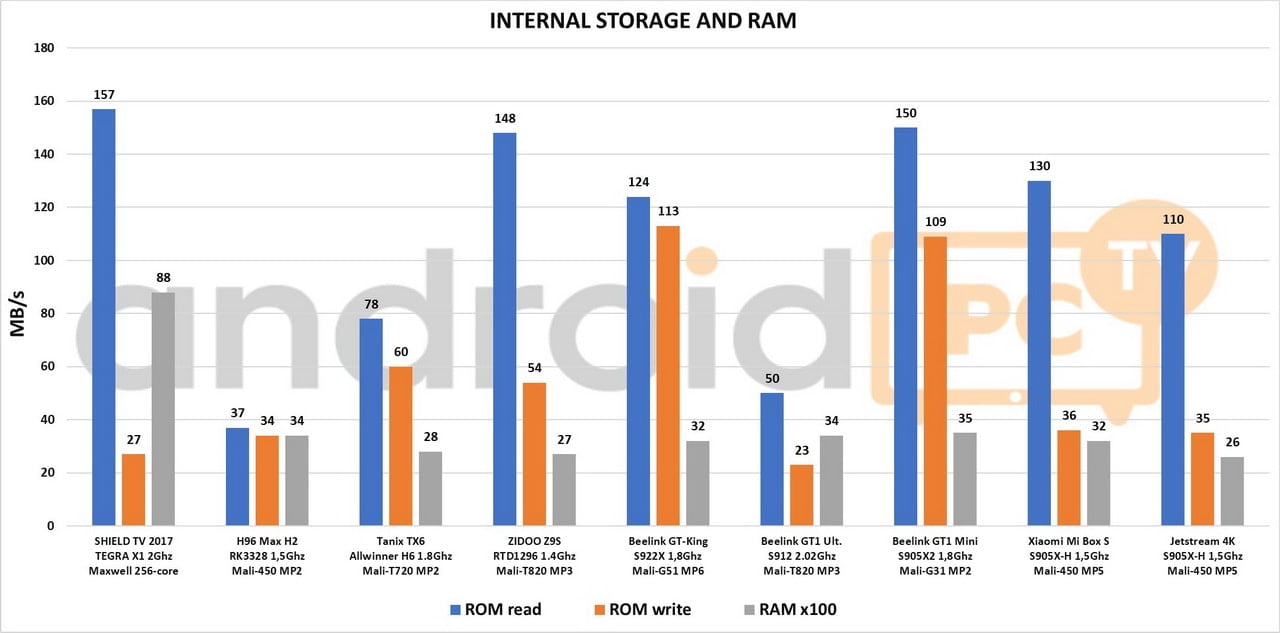

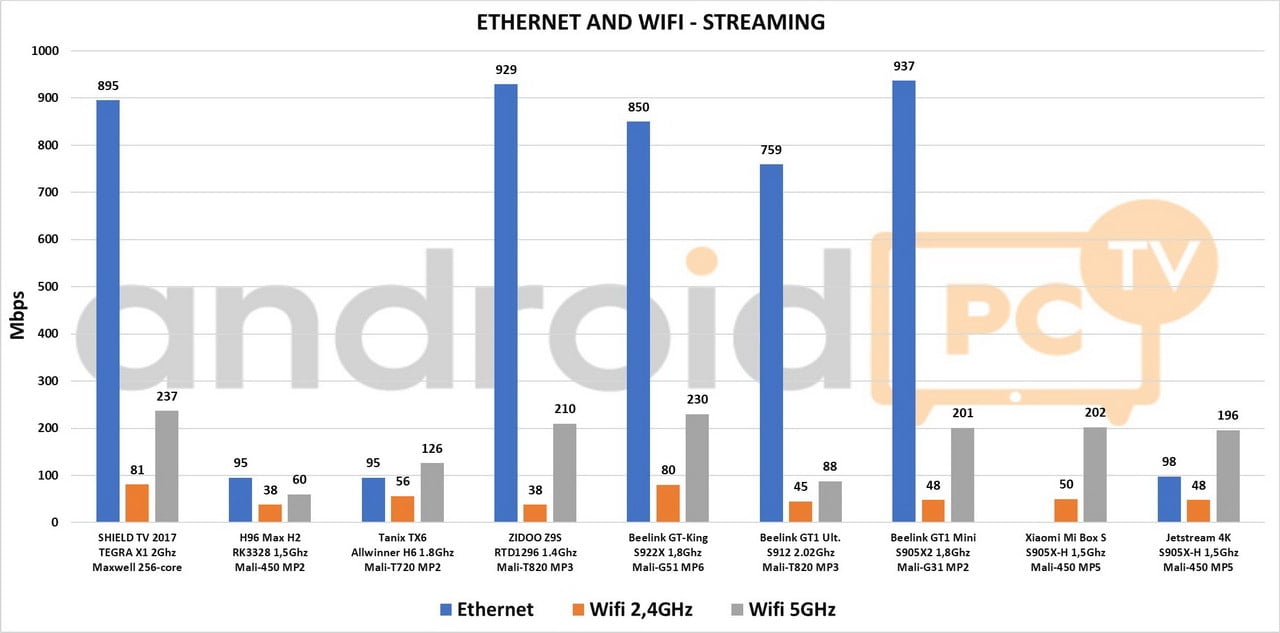

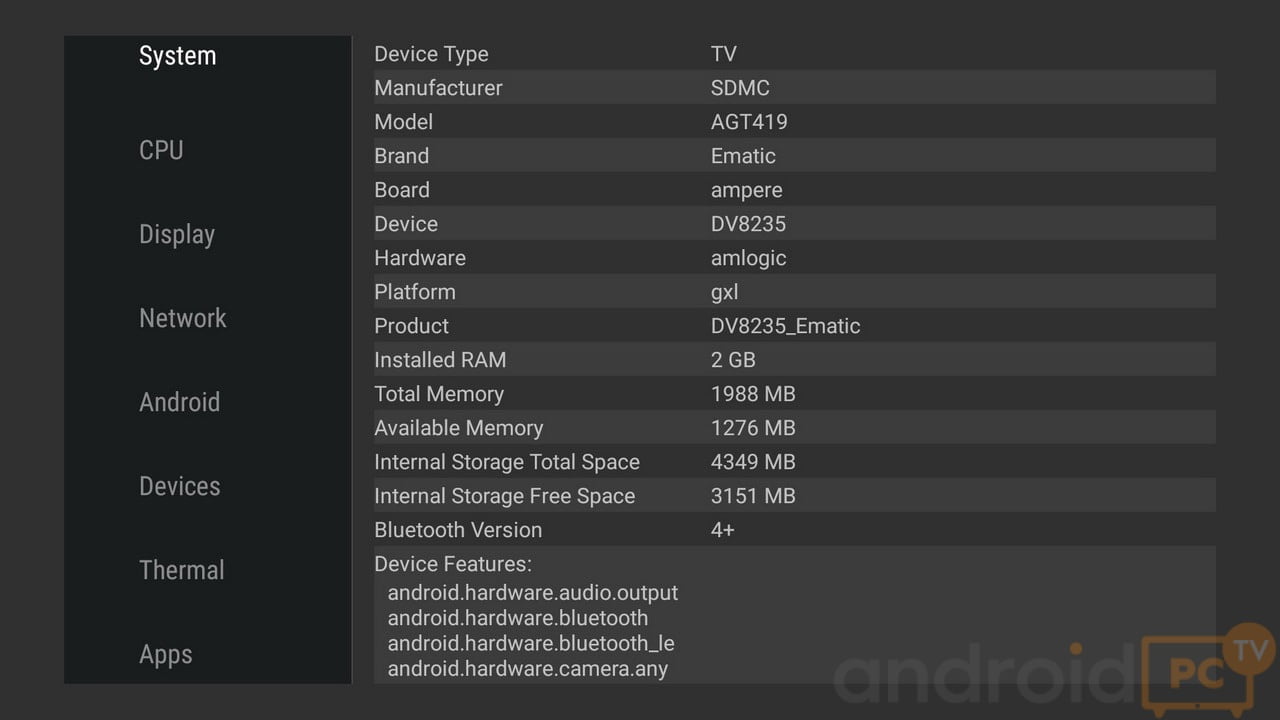

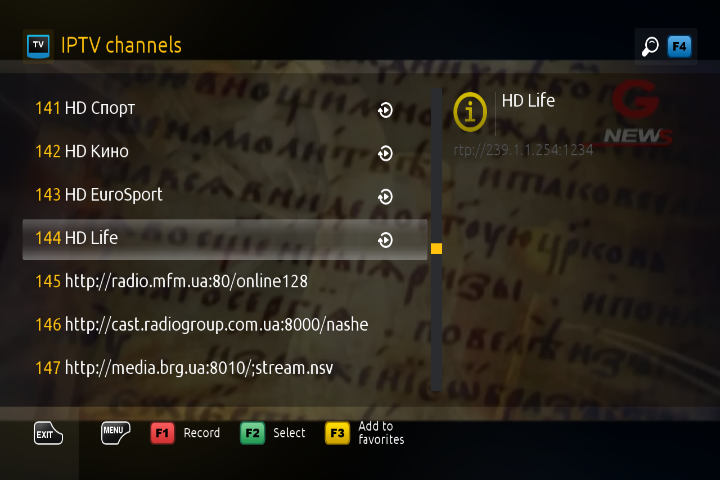

Le Jetstream 4K TV-Box a une mémoire eMMC pour le stockage interne, il a deux ports USB 2.0 et un lecteur de carte microSD , dans cette section, il est de loin supérieur à la Xiaomi Mi Box S.Dans la section réseau, il dispose d'un adaptateur sans fil Wifi ac + Port Ethernet Bluetooth 4.2 et 10/100 .

Stockage : 8 Go au total - 4 Go gratuits eMMC / NTFS + exFAT compatible / extensible avec une clé USB

RAM : 2 Go au total - 1 Go / DDR3 gratuit.

Réseau : bonne vitesse avec l' antenne wifi interne / portée 40 dBm , bonne. / Bluetooth ok.

Nous vous recommandons de lire notre Tutoriel SAMBA sur les réseaux Android si nous voulons utiliser des fichiers de notre PC réseau.

Réseau, stockage, RAM et ports

Le Jetstream 4K TV-Box a une mémoire eMMC pour le stockage interne, il a deux ports USB 2.0 et un lecteur de carte microSD , dans cette section, il est de loin supérieur à la Xiaomi Mi Box S.Dans la section réseau, il dispose d'un adaptateur sans fil Wifi ac + Port Ethernet Bluetooth 4.2 et 10/100 .

Stockage : 8 Go au total - 4 Go gratuits eMMC / NTFS + exFAT compatible / extensible avec une clé USB

RAM : 2 Go au total - 1 Go / DDR3 gratuit.

Réseau : bonne vitesse avec l' antenne wifi interne / portée 40 dBm , bonne. / Bluetooth ok.

Nous vous recommandons de lire notre Tutoriel SAMBA sur les réseaux Android si nous voulons utiliser des fichiers de notre PC réseau.

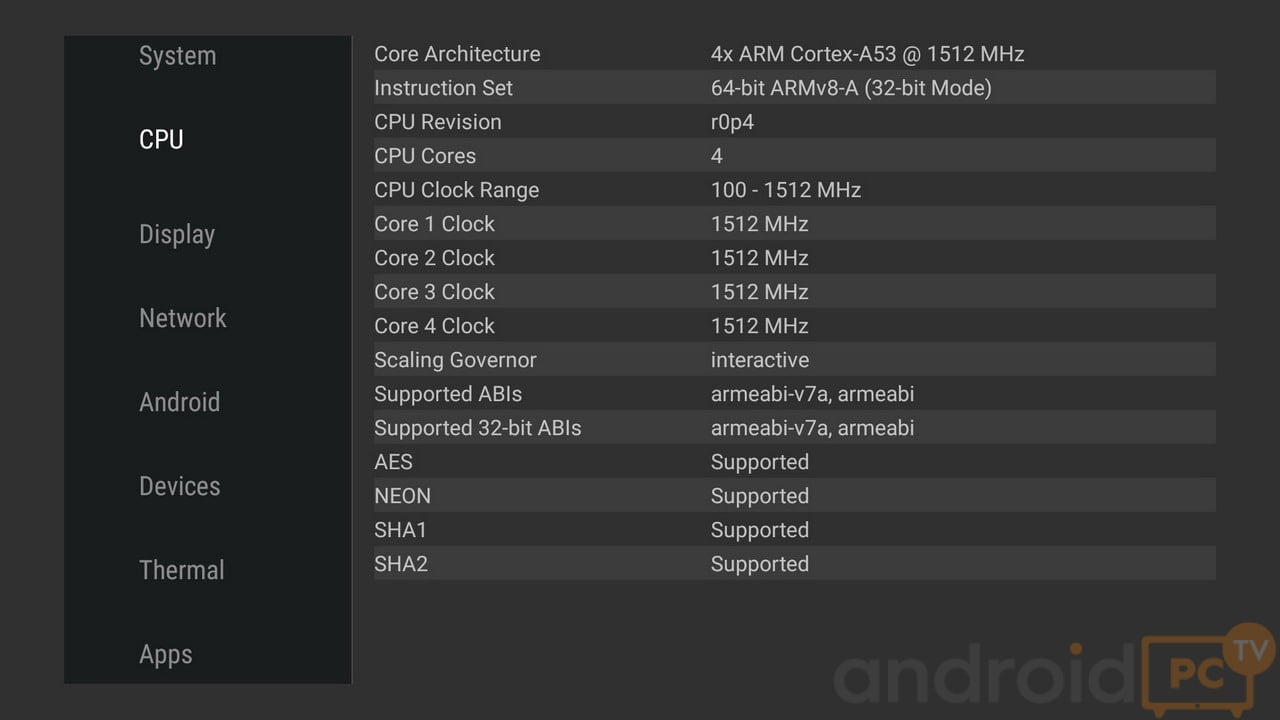

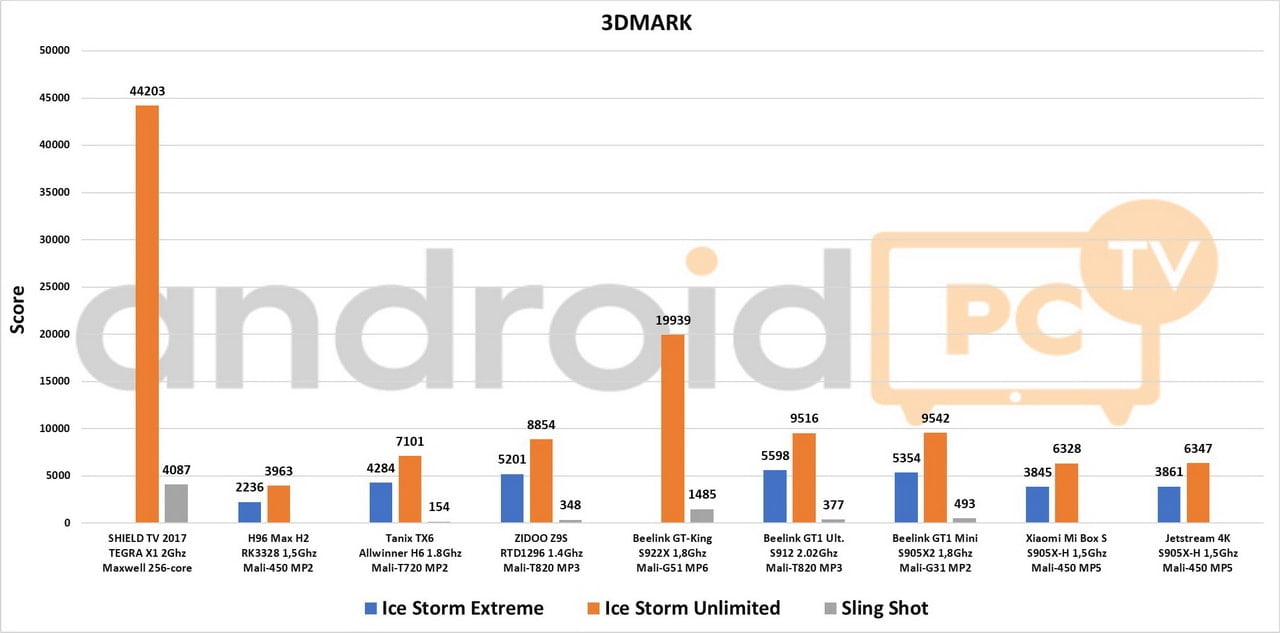

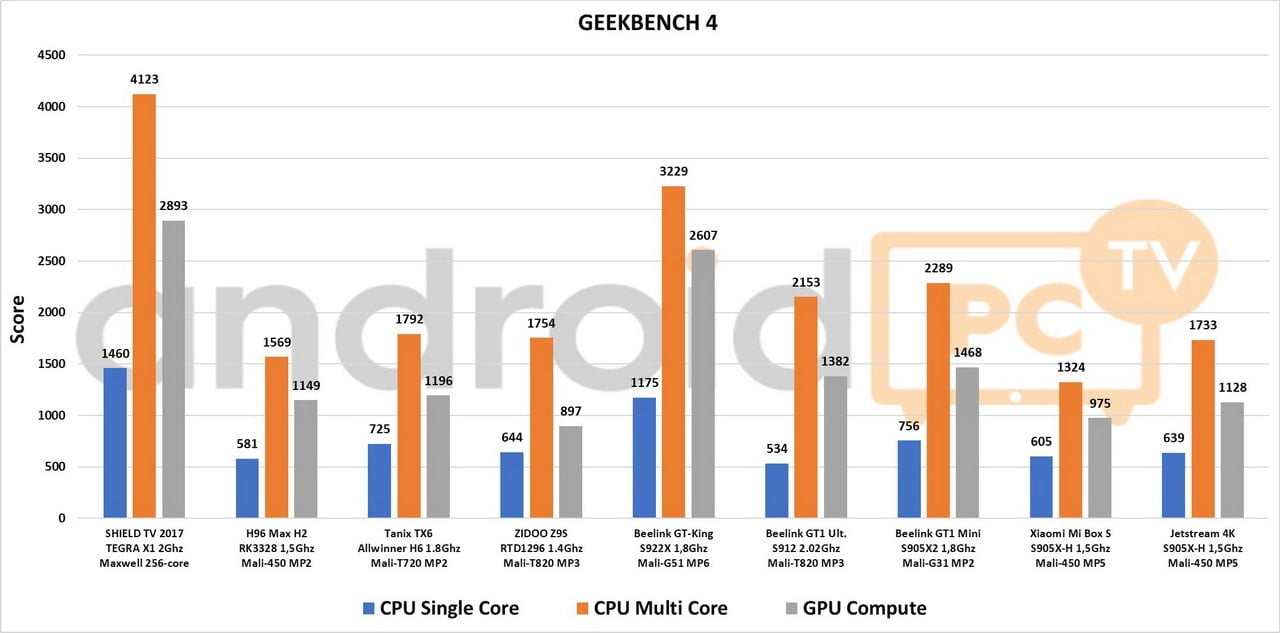

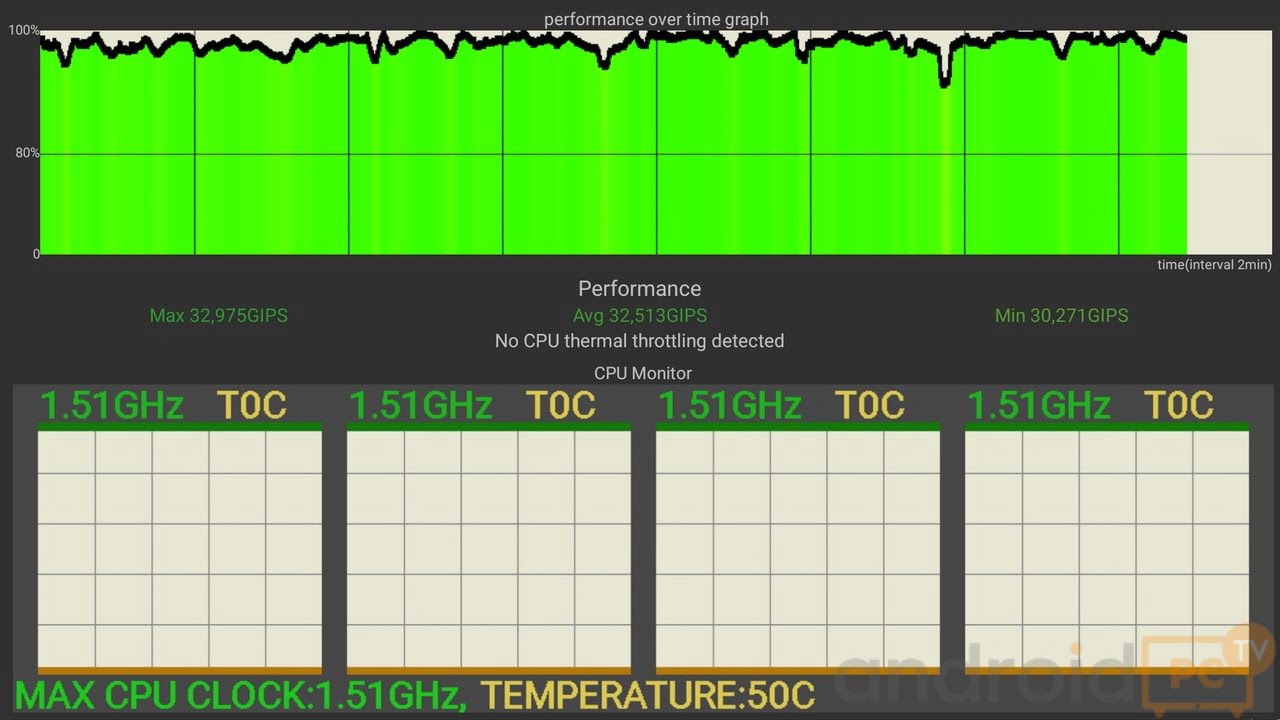

Puissance et performance

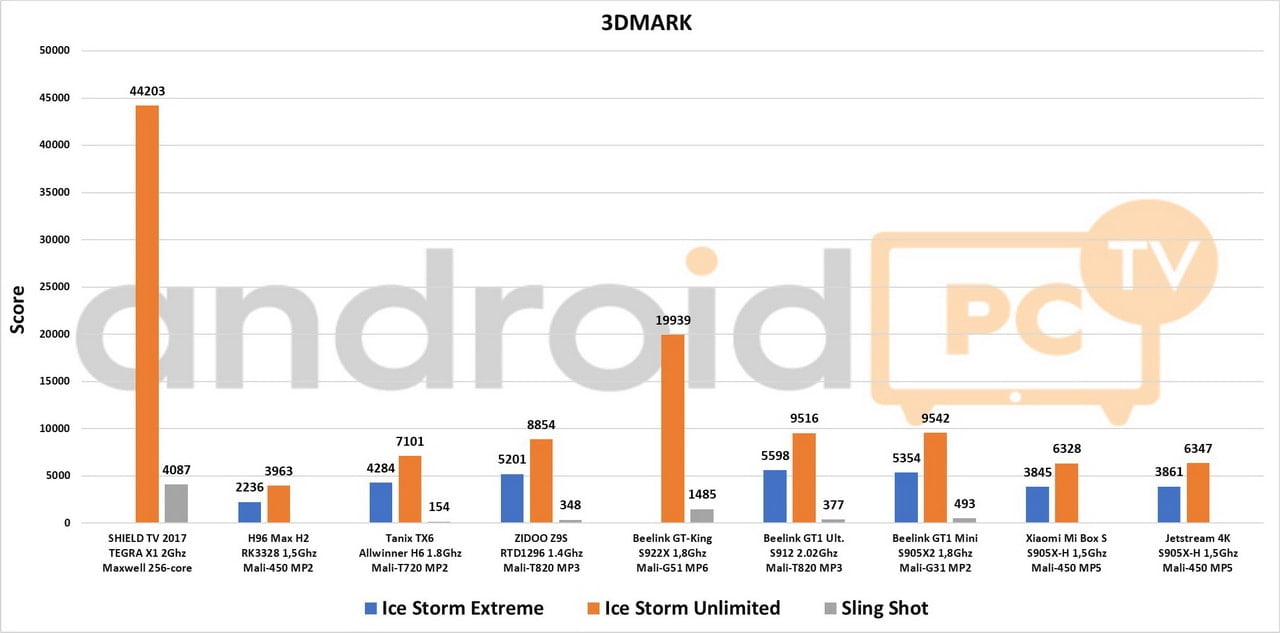

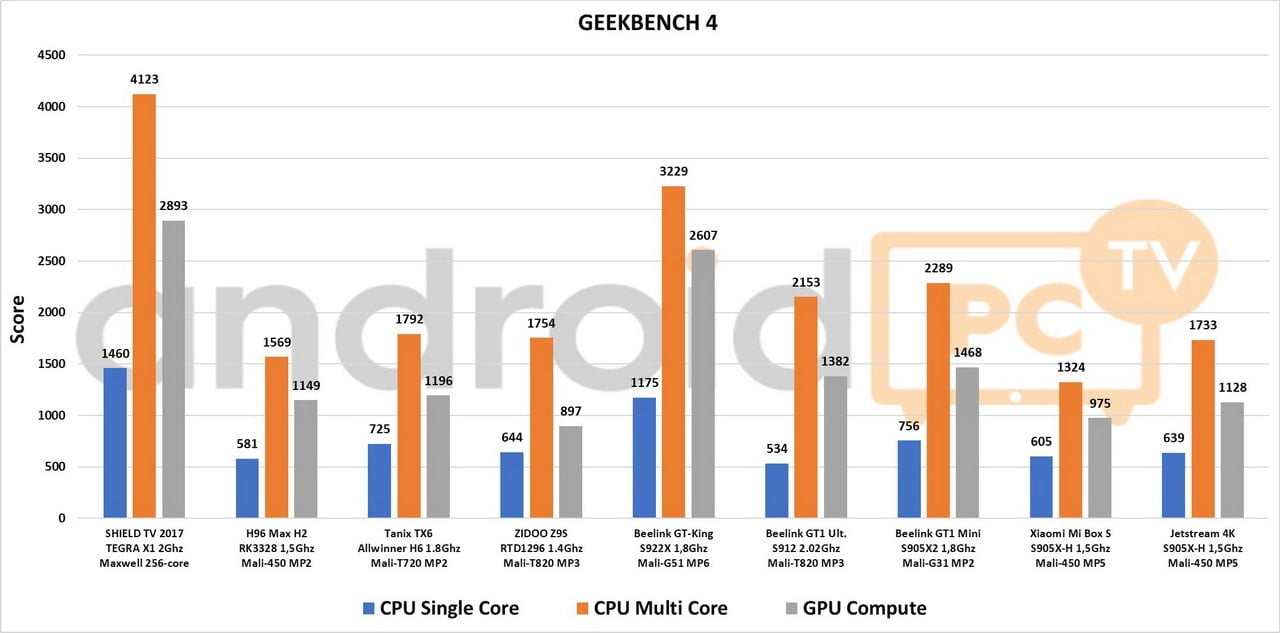

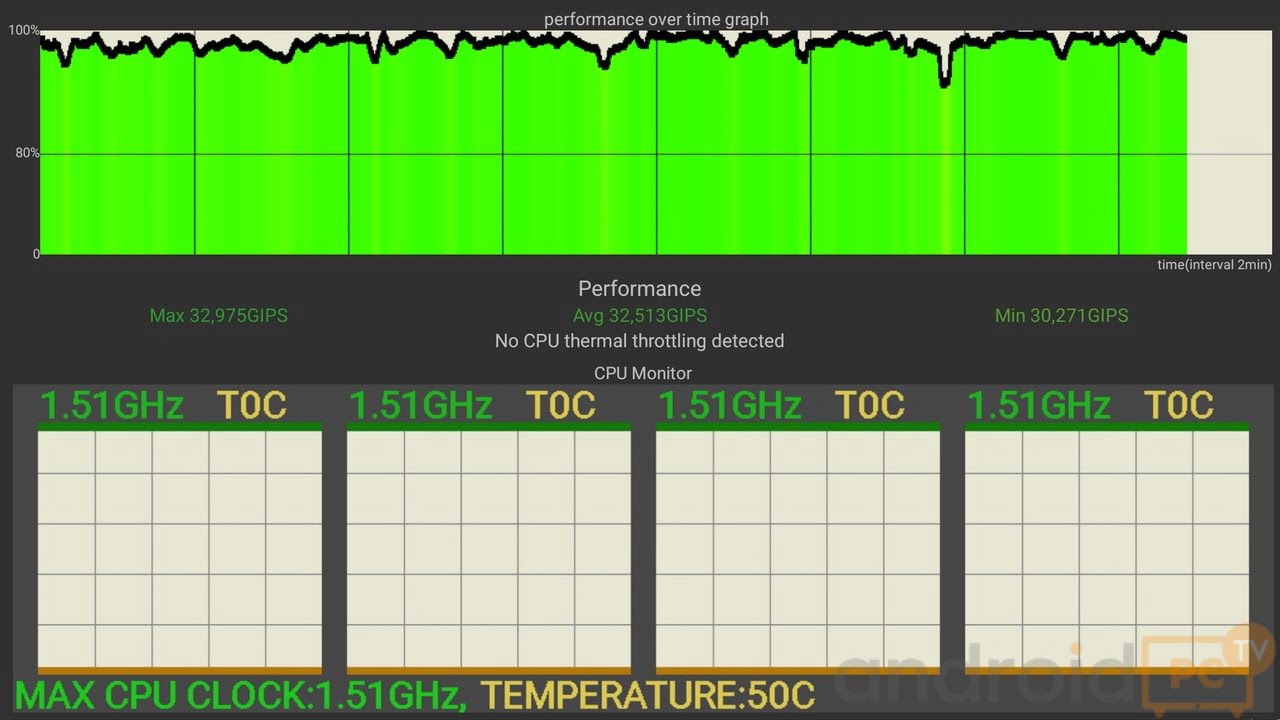

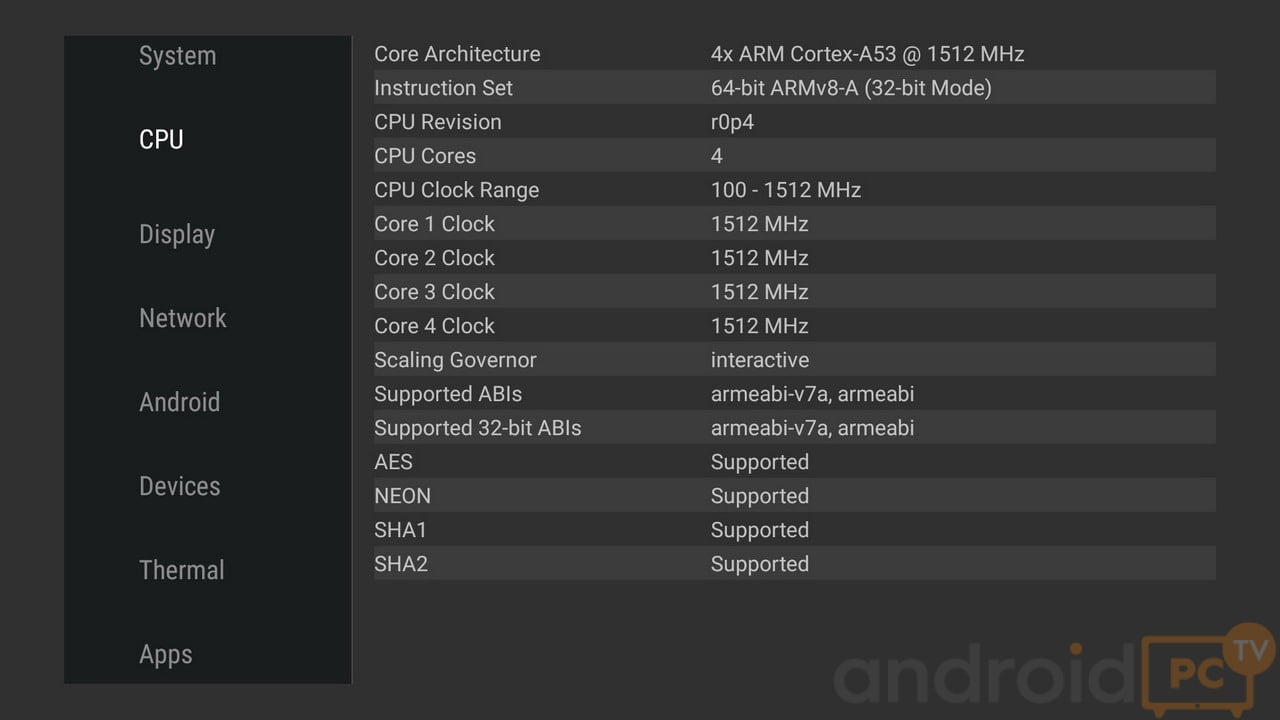

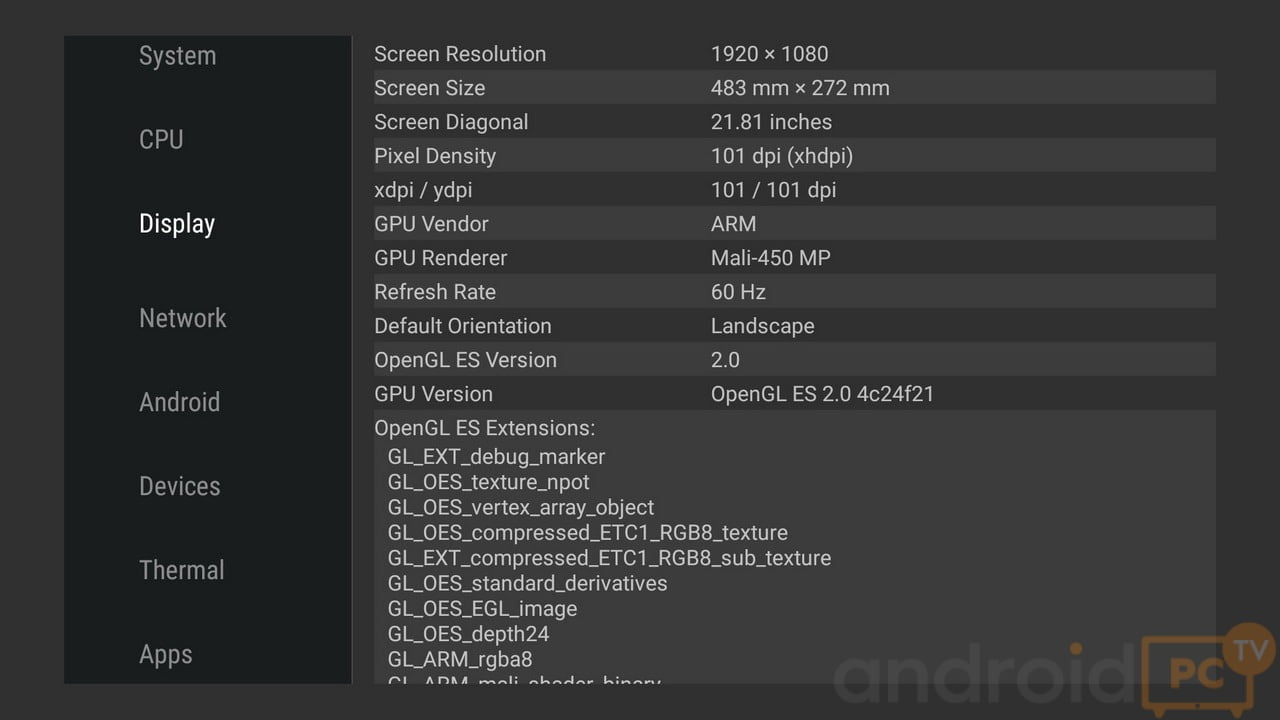

Au niveau de la puissance, le Jetstream 4K a intégré le SoC quadricœur Amlogic S905X avec les processeurs ARM Cortex-A53 et dans la section graphique un GPU Mali-450 MP5 qui est dans la gamme basse. Ce SoC est fabriqué en 28nm , a une consommation assez maîtrisée et les températures sont très basses si l'on demande des performances dans des jeux puissants.

Puissance et performance

Au niveau de la puissance, le Jetstream 4K a intégré le SoC quadricœur Amlogic S905X avec les processeurs ARM Cortex-A53 et dans la section graphique un GPU Mali-450 MP5 qui est dans la gamme basse. Ce SoC est fabriqué en 28nm , a une consommation assez maîtrisée et les températures sont très basses si l'on demande des performances dans des jeux puissants.

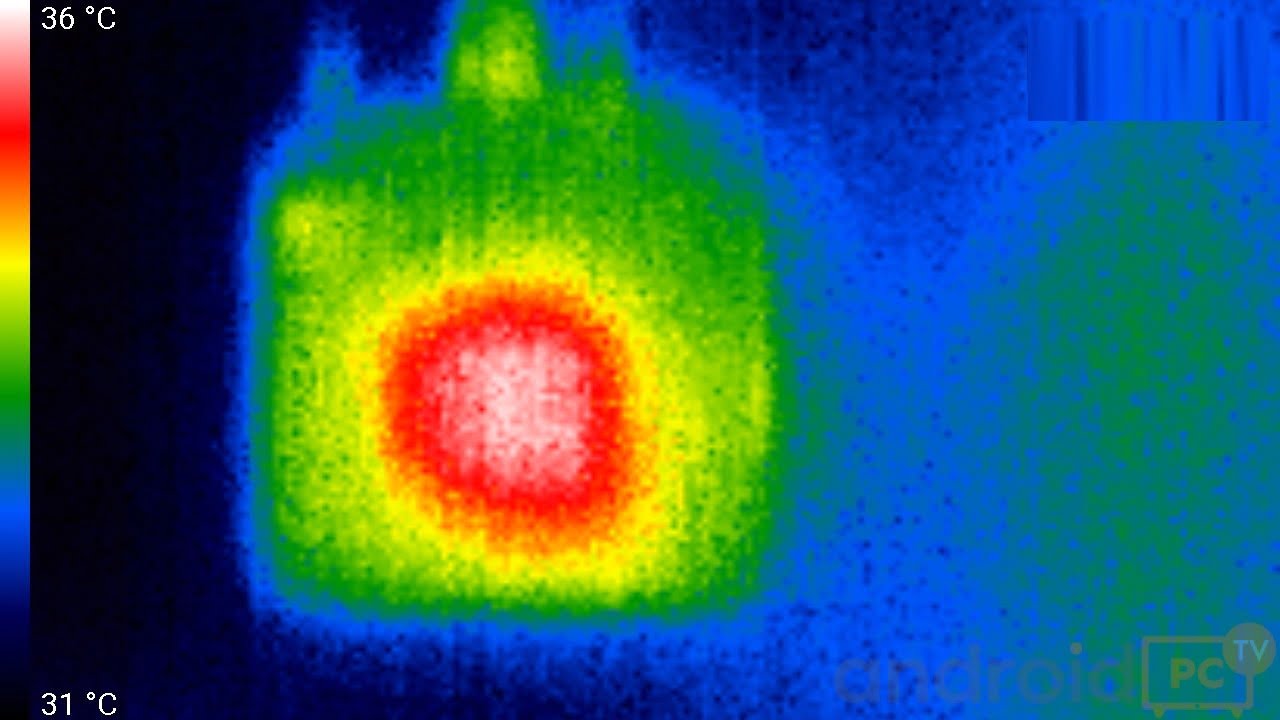

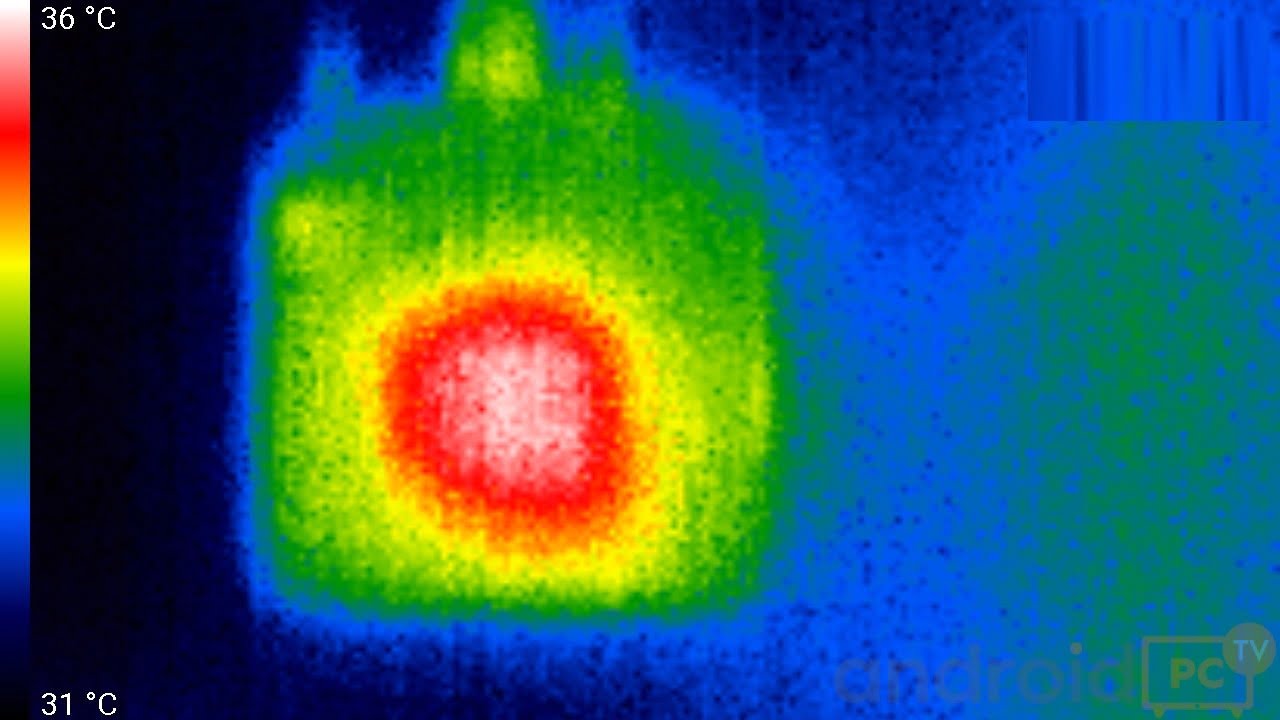

Consommation : désactivée 0,8 W / veille 2 W / utilisation de base 3,5 W / 7 W maximum

Thermiques : Minimum 40ºC / Maximum 70ºC / Maintient les performances jusqu'à 100% / Zone de chaleur sur le dessus / Bruit 0 dB

Jeux et émulateurs : PAS possible de jouer à des titres exigeants tels que PUBG / Emulators jusqu'au support Wii / NO Vulkan.

Contrôles : Compatible avec les manettes de jeu par câble ou Bluetooth .

Consommation : désactivée 0,8 W / veille 2 W / utilisation de base 3,5 W / 7 W maximum

Thermiques : Minimum 40ºC / Maximum 70ºC / Maintient les performances jusqu'à 100% / Zone de chaleur sur le dessus / Bruit 0 dB

Jeux et émulateurs : PAS possible de jouer à des titres exigeants tels que PUBG / Emulators jusqu'au support Wii / NO Vulkan.

Contrôles : Compatible avec les manettes de jeu par câble ou Bluetooth .

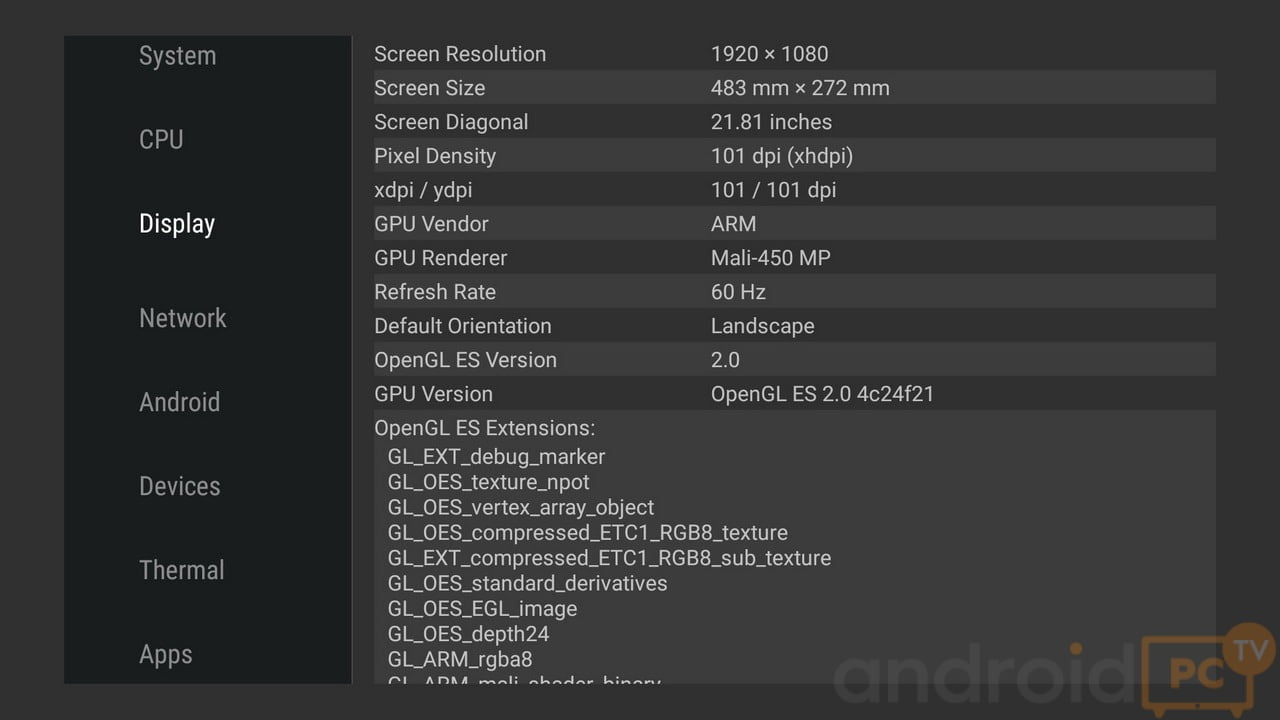

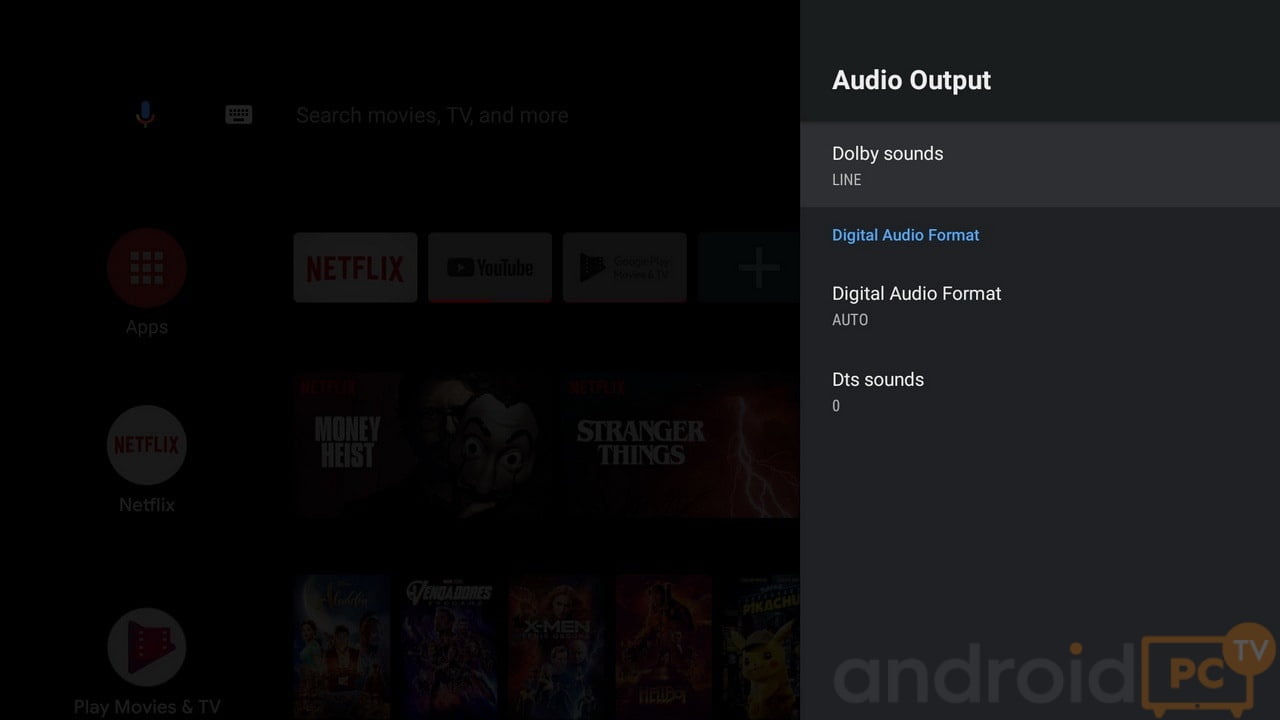

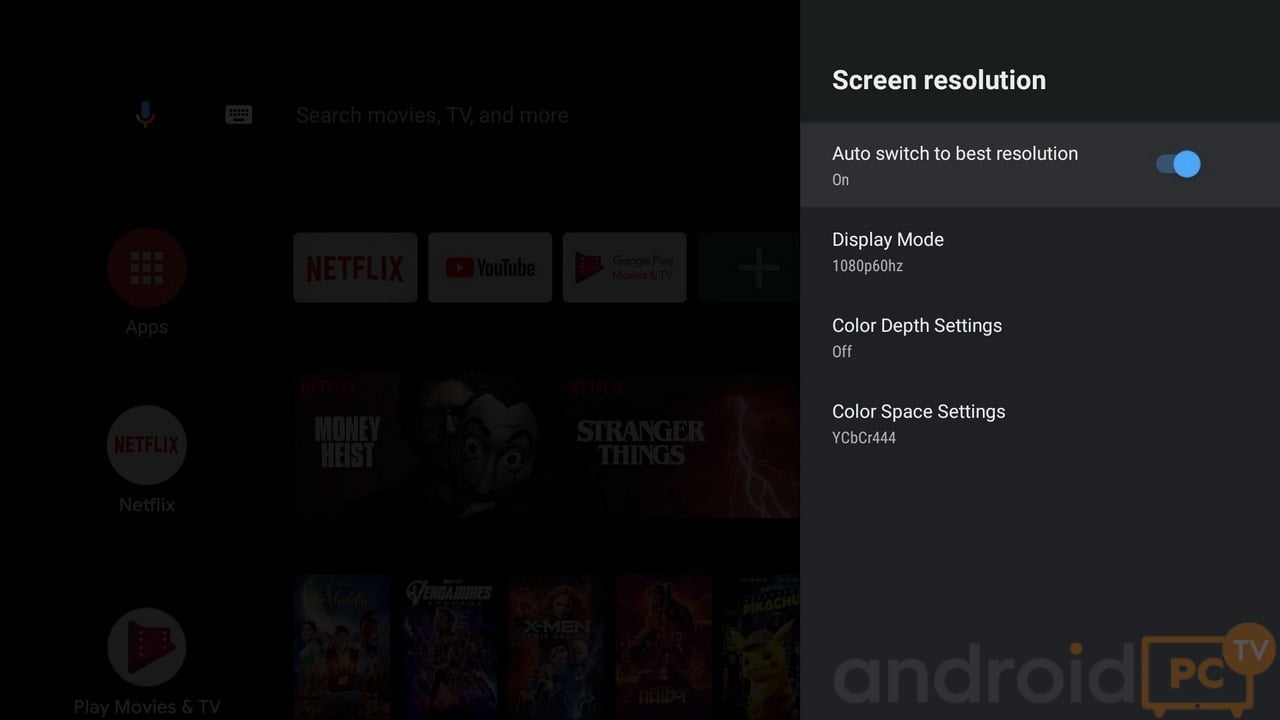

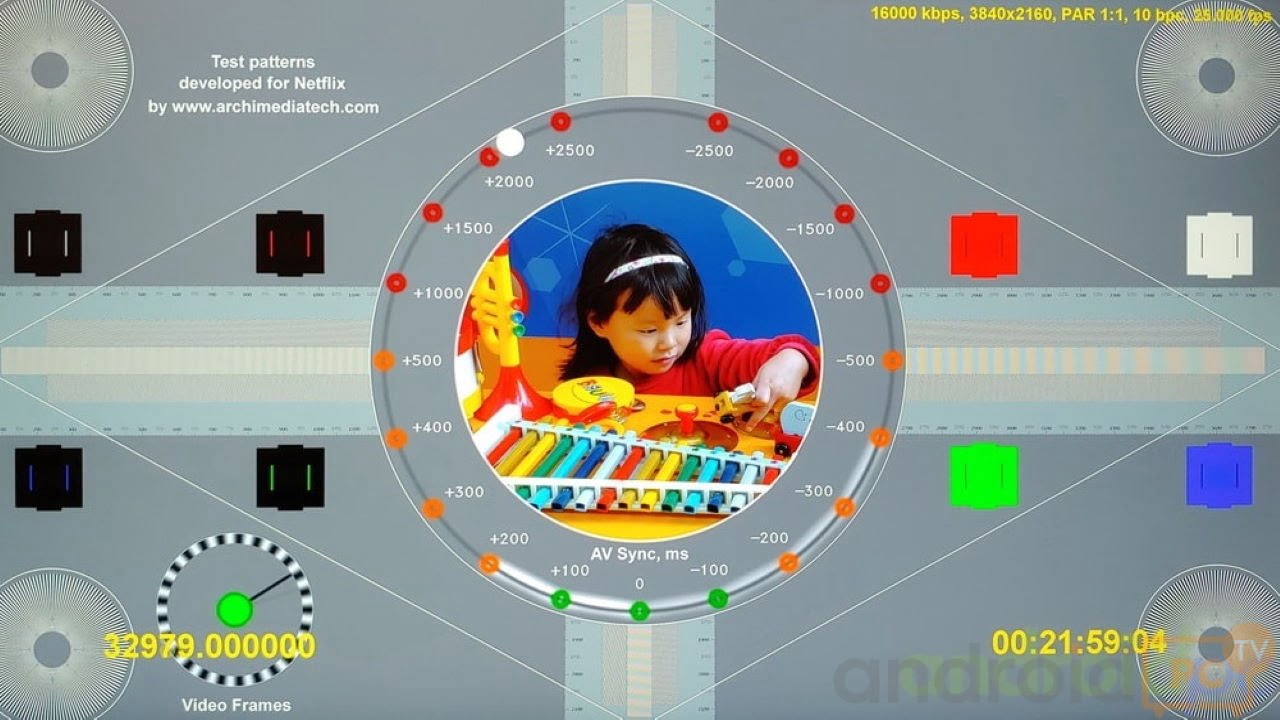

TEST VIDÉO ET AUDIO

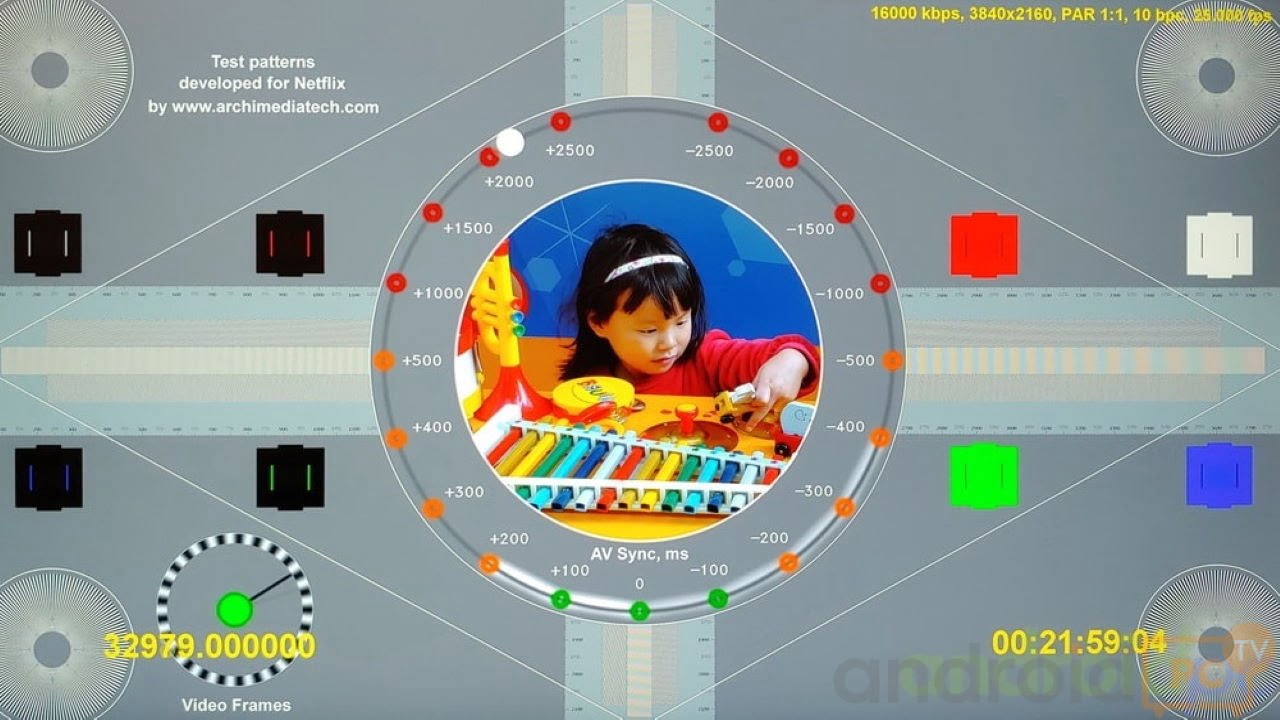

Test de lecture vidéo

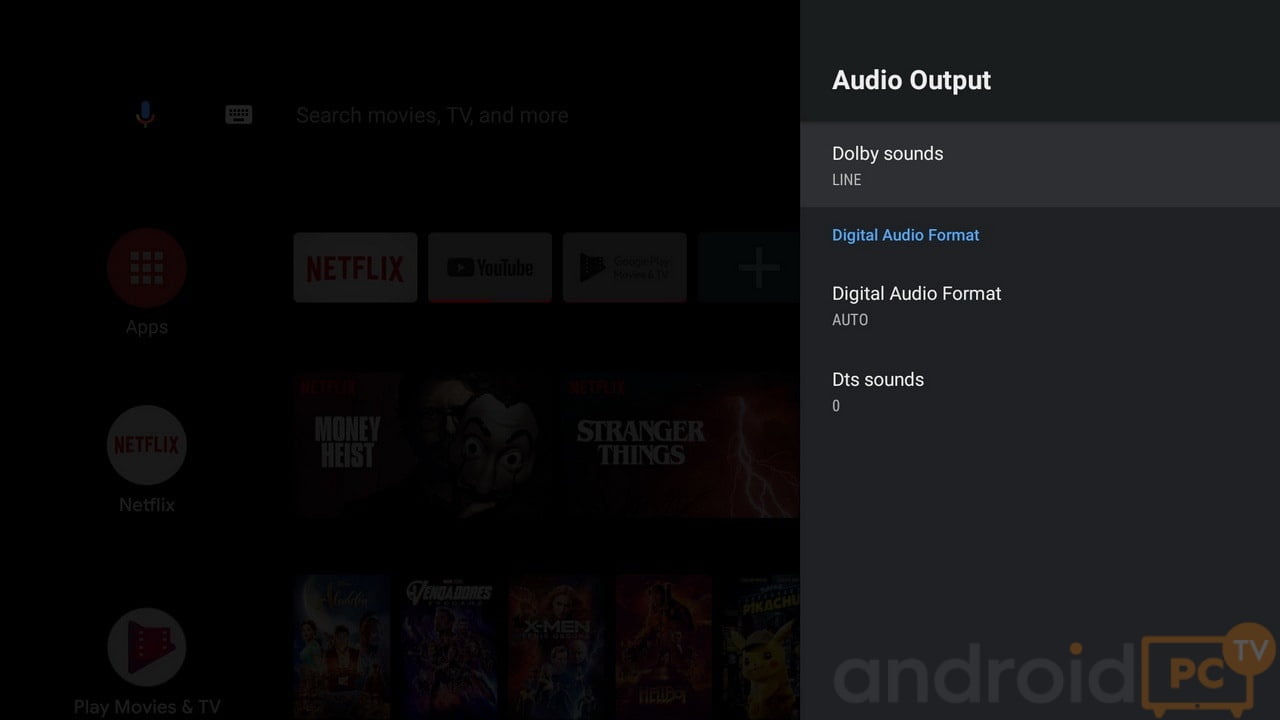

Dans l'aspect de la lecture vidéo, le Jetstream 4K dispose du SoC Amlogic S905X et d'un VPU compatible avec la plupart des formats vidéo modernes tels que h.265 et VP9 avec prise en charge de la résolution native 4K HDR et dispose d'une application pour les paramètres de qualité de la vidéo. Nous pouvons utiliser des joueurs comme KODI ou PLEX sans le moindre problème, nous avons également Chromecast que nous pouvons utiliser normalement avec des applications compatibles. Au niveau audio, nous pouvons lire le son DD et DTS jusqu'à 5.1 via le port HDMI. La seule différence avec le Xiaomi Mi Box S est que ce modèle n'a pas de taux de rafraîchissement automatique pour le mode 24p.

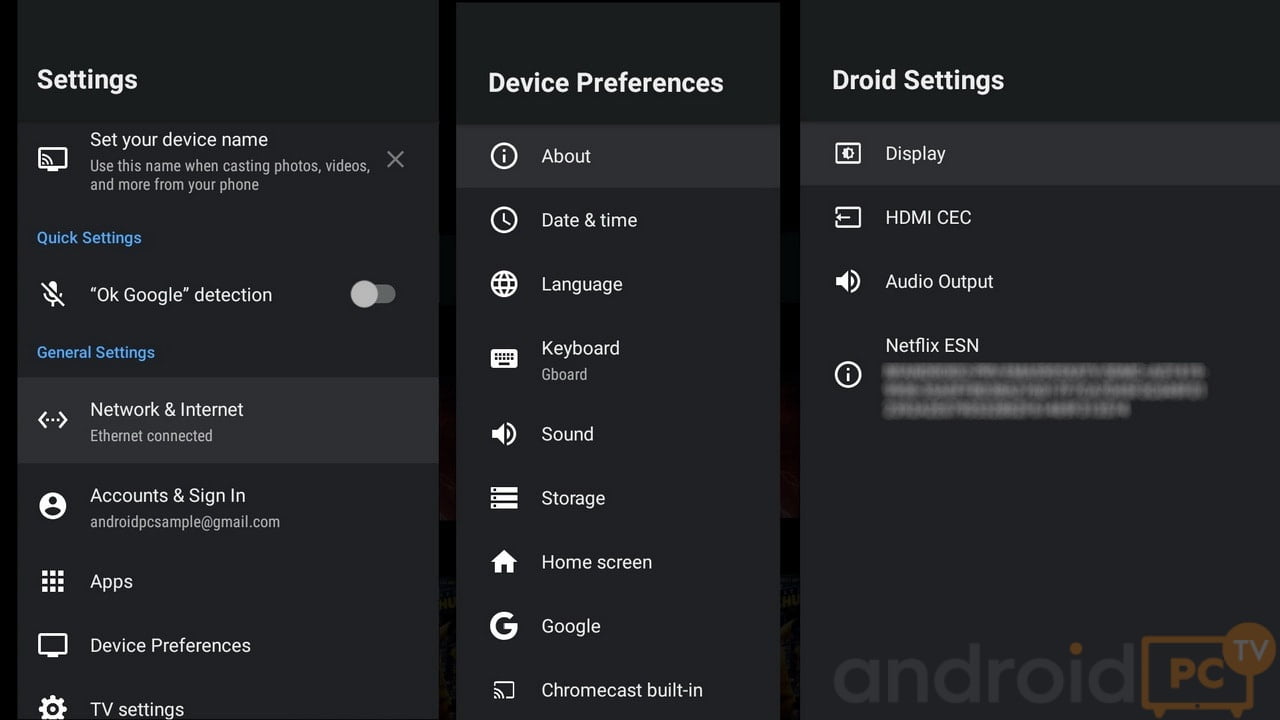

Paramètres vidéo : AUCUN paramètre de qualité d'image / RVB et SDR / HDMI-CEC disponible / AUCUNE actualisation automatique.

Paramètres audio : HDMI et SPDIF jusqu'à 5.1 audio / Jack stéréo.

Partage multimédia : Chromecast YES / Miracast NO / DLNA avec BlubblePnP / Airplay NO.

LibreELEC : Ce modèle n'est PAS compatible avec LibreELEC .

Tutoriels: enfichent dans KODI / effet Judder, comment fixer / multi-canal audioguide / lecture correcte vidéo sombre dans Android.

TEST VIDÉO ET AUDIO

Test de lecture vidéo

Dans l'aspect de la lecture vidéo, le Jetstream 4K dispose du SoC Amlogic S905X et d'un VPU compatible avec la plupart des formats vidéo modernes tels que h.265 et VP9 avec prise en charge de la résolution native 4K HDR et dispose d'une application pour les paramètres de qualité de la vidéo. Nous pouvons utiliser des joueurs comme KODI ou PLEX sans le moindre problème, nous avons également Chromecast que nous pouvons utiliser normalement avec des applications compatibles. Au niveau audio, nous pouvons lire le son DD et DTS jusqu'à 5.1 via le port HDMI. La seule différence avec le Xiaomi Mi Box S est que ce modèle n'a pas de taux de rafraîchissement automatique pour le mode 24p.

Paramètres vidéo : AUCUN paramètre de qualité d'image / RVB et SDR / HDMI-CEC disponible / AUCUNE actualisation automatique.

Paramètres audio : HDMI et SPDIF jusqu'à 5.1 audio / Jack stéréo.

Partage multimédia : Chromecast YES / Miracast NO / DLNA avec BlubblePnP / Airplay NO.

LibreELEC : Ce modèle n'est PAS compatible avec LibreELEC .

Tutoriels: enfichent dans KODI / effet Judder, comment fixer / multi-canal audioguide / lecture correcte vidéo sombre dans Android.

Résultats vidéo

Résultats vidéo

Le débit binaire maximum dépend du port utilisé pour se connecter ou des limitations des réseaux SAMBA .

Résultats des tests audio

PCM - Stéréo ne faisant que le downmix à partir de DD ou DTS

Core - Seul le noyau du format est lu avec ce que nous avons transmis au système de base Dolby / DTS

* Notre récepteur AV ne prend pas en charge ces formats natifs mais nous vérifions qu'il est lu en 7.1

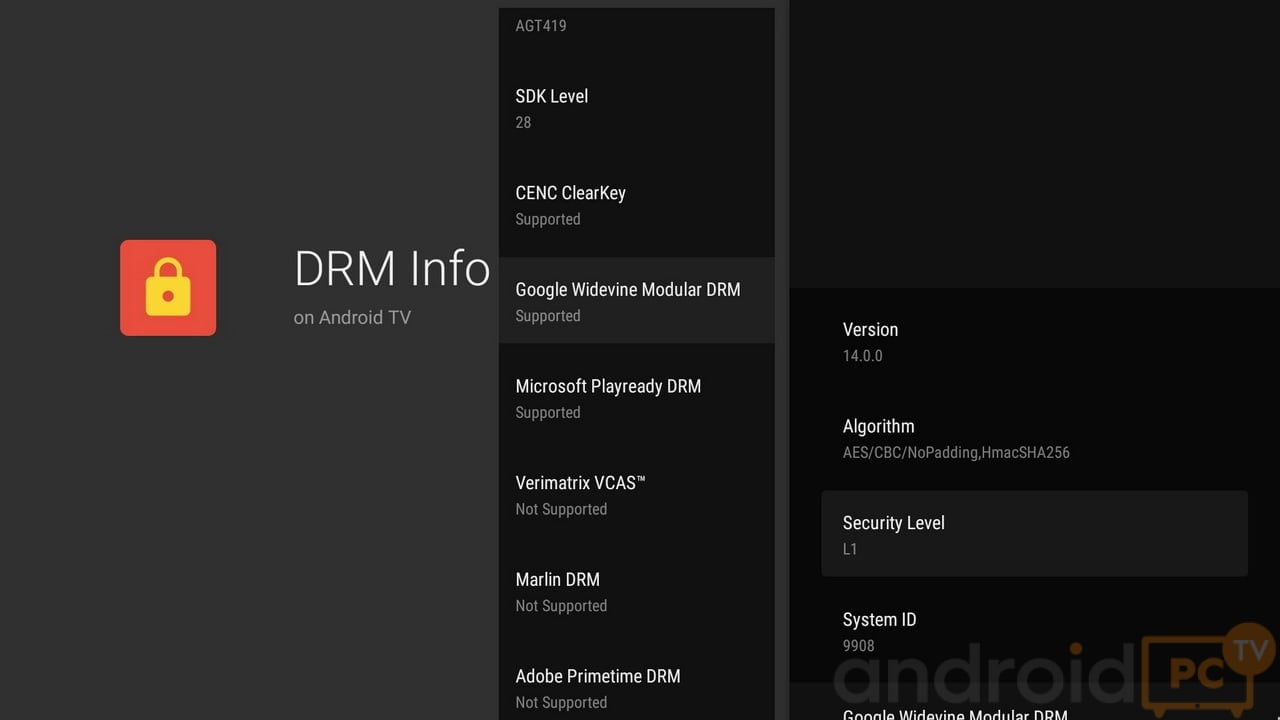

Services de streaming

Dans nos tests habituels avec les services de streaming, nous voyons comment fonctionnent les services les plus populaires. Le Jetstream 4K présente la configuration classique sans certificats qui nous limite en qualité dans plusieurs services de streaming, heureusement il semble que s'il est compatible avec la plupart des services même s'ils sont dans leur qualité SD la plus basique

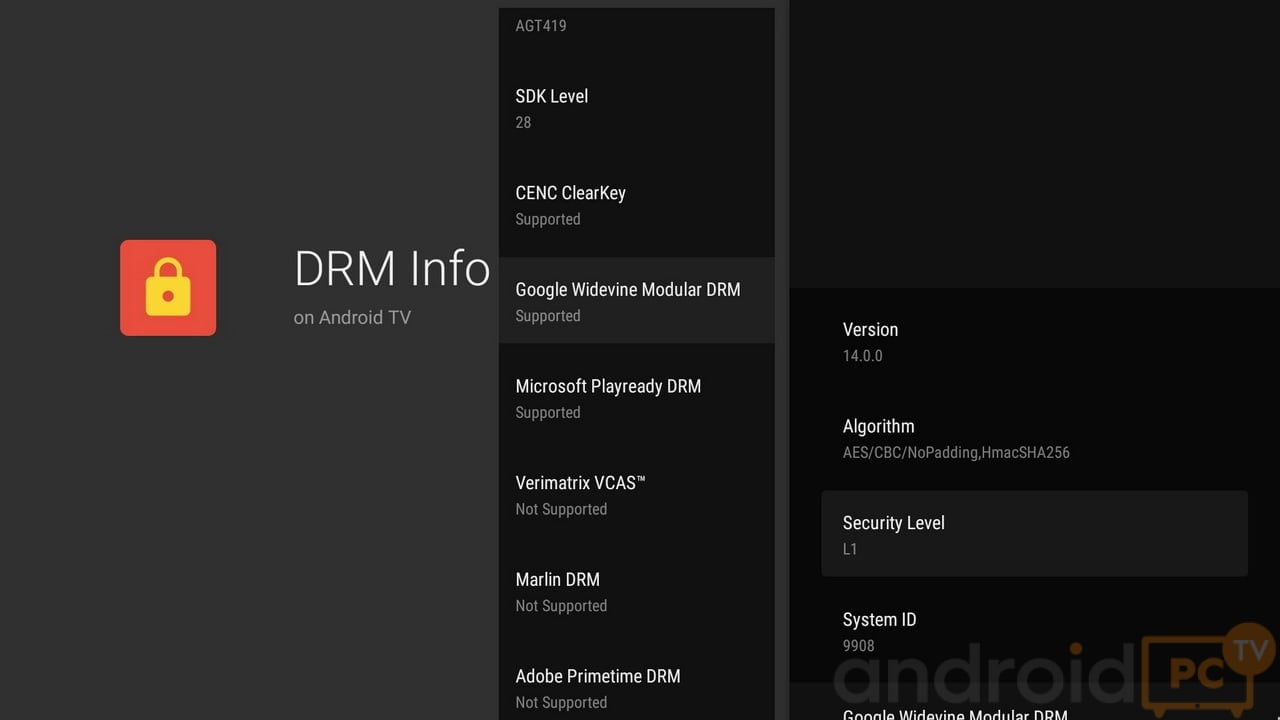

DRM : Google Widevine L1 / Microsoft Playready / HDCP 2.2

Certification : Certificado par Netflix, Google et Dolby.

Tutoriel: Modifiez la taille des légendes et du pointeur de la souris sur Android / Installez les addons dans KODI de manière simple

| Table des matières DÉTAILS DU PRODUIT SYSTÈME ET PERFORMANCE TEST VIDÉO ET AUDIO CONCLUSIONS ET ACHETER DES LIENS |  |

| Modèle | Téléviseur Android Jetstream 4K Ultra HD / Ematic AGT419 / AGT418 |

| Spécifications de base | SoC: Amlogic S905X-H Quad Core Cortex-A53 (64bit) / GPU Mali-450 MP5 / 4x ARM-A53 @ 1.5GHz / 28nm Système: Android TV 9 Pie (32bit) Ram et stockage: 2GB DDR3 / 8GB eMMC Network: Wifi ac + Bluetooth 4.2 / Ports Ethernet 10/100 : HDMI 2.0 4K @ 60fps / Jack AV / SPDIF / 2x USB 2.0 / MicroSD / Réinitialisation Suppléments: Télécommande IR / Câble HDMI / Manuel / Adaptateur DC 5V 2A / Piles AAA Matériaux et mesures: Plastique / Panneau Led frontal / 100 x 100 x 20 mm / 160 gr. |

La description

Le boîtier Jetstream 4K est en plastique et a un design assez simple , à l'avant, nous avons une LED d'état bleue et également un récepteur IR caché . Sur les côtés et dans la zone arrière, nous avons tous les connecteurs dans une configuration classique, la télécommande Bluetooth a des touches spécifiques pour YouTube, Netflix, Google Play et un bouton pour activer le microphone et donner des ordres à Google Assistant . Entre les deux ports USB, nous avons le bouton de mise à jour en cas de catastrophe, mais il est mis à jour uniquement via OTA .

Télécommande : Inclus une télécommande Bluetooth / Microphone intégré / Nous pouvons choisir d' autres alternatives .

Contrôle alternatif : En utilisant l'application Google Android TV Remote depuis notre mobile, nous pouvons la contrôler à distance.

La description

Le boîtier Jetstream 4K est en plastique et a un design assez simple , à l'avant, nous avons une LED d'état bleue et également un récepteur IR caché . Sur les côtés et dans la zone arrière, nous avons tous les connecteurs dans une configuration classique, la télécommande Bluetooth a des touches spécifiques pour YouTube, Netflix, Google Play et un bouton pour activer le microphone et donner des ordres à Google Assistant . Entre les deux ports USB, nous avons le bouton de mise à jour en cas de catastrophe, mais il est mis à jour uniquement via OTA .

Télécommande : Inclus une télécommande Bluetooth / Microphone intégré / Nous pouvons choisir d' autres alternatives .

Contrôle alternatif : En utilisant l'application Google Android TV Remote depuis notre mobile, nous pouvons la contrôler à distance.

SYSTÈME ET PERFORMANCE

Environnement et système Android

Nous allumons le Jetstream 4K , démarre automatiquement et nous arrivons au lanceur Android TV 9 par défaut basé sur des carrés où nous pouvons personnaliser la ligne supérieure, dans ce modèle si nous pouvons utiliser le pointeur de la souris sur l'écran principal, quelque chose de peu courant dans Android Boîtes TV OS. Dans les applications installées, Netflix et Youtube se distinguent, à partir de Google Play, nous pouvons installer n'importe quelle autre compatible. Les performances d'Android TV 9 sont à un bon niveau avec les applications de base et fonctionnent bien sans fermetures forcées des applications classiques, le système se déplace assez fluide, peut-être un peu plus vite que dans la Xiaomi Mi Box S.Les commandes vocales avec les recherches de l'Assistant Google fonctionnent sans problème.

Lanceur : nous pouvons changer de lanceur mais nous recommandons le rendu officiel / Android UI à 1080p.

Multitâche et accès : Multitâche uniquement à partir de l'icône de la télécommande / des notifications Android dans l'icône supérieure.

Langues et Google Play : tous les classiques Android internationaux / Google Play installés.

Consultez notre manuel d'utilisation Android TV pour installer des applications Android classiques, empêcher la rotation de l'écran et bien plus encore.

SYSTÈME ET PERFORMANCE

Environnement et système Android

Nous allumons le Jetstream 4K , démarre automatiquement et nous arrivons au lanceur Android TV 9 par défaut basé sur des carrés où nous pouvons personnaliser la ligne supérieure, dans ce modèle si nous pouvons utiliser le pointeur de la souris sur l'écran principal, quelque chose de peu courant dans Android Boîtes TV OS. Dans les applications installées, Netflix et Youtube se distinguent, à partir de Google Play, nous pouvons installer n'importe quelle autre compatible. Les performances d'Android TV 9 sont à un bon niveau avec les applications de base et fonctionnent bien sans fermetures forcées des applications classiques, le système se déplace assez fluide, peut-être un peu plus vite que dans la Xiaomi Mi Box S.Les commandes vocales avec les recherches de l'Assistant Google fonctionnent sans problème.

Lanceur : nous pouvons changer de lanceur mais nous recommandons le rendu officiel / Android UI à 1080p.

Multitâche et accès : Multitâche uniquement à partir de l'icône de la télécommande / des notifications Android dans l'icône supérieure.

Langues et Google Play : tous les classiques Android internationaux / Google Play installés.

Consultez notre manuel d'utilisation Android TV pour installer des applications Android classiques, empêcher la rotation de l'écran et bien plus encore.

Commandes marche / arrêt: En appuyant sur le bouton de mise hors tension, nous passons en mode veille / NON configurable dans les paramètres.

Version du système et racine : Android TV 9 (32 bits) / Le système n'est PAS root par défaut / PAS de menu pour le contrôler dans les paramètres.

Support : Ematic et Engel ont des sites Web mais aucune information / firmware n'est PAS disponible mais avec OTA / firmware personnalisé PAS disponible.

Commandes marche / arrêt: En appuyant sur le bouton de mise hors tension, nous passons en mode veille / NON configurable dans les paramètres.

Version du système et racine : Android TV 9 (32 bits) / Le système n'est PAS root par défaut / PAS de menu pour le contrôler dans les paramètres.

Support : Ematic et Engel ont des sites Web mais aucune information / firmware n'est PAS disponible mais avec OTA / firmware personnalisé PAS disponible.

Réseau, stockage, RAM et ports

Le Jetstream 4K TV-Box a une mémoire eMMC pour le stockage interne, il a deux ports USB 2.0 et un lecteur de carte microSD , dans cette section, il est de loin supérieur à la Xiaomi Mi Box S.Dans la section réseau, il dispose d'un adaptateur sans fil Wifi ac + Port Ethernet Bluetooth 4.2 et 10/100 .

Stockage : 8 Go au total - 4 Go gratuits eMMC / NTFS + exFAT compatible / extensible avec une clé USB

RAM : 2 Go au total - 1 Go / DDR3 gratuit.

Réseau : bonne vitesse avec l' antenne wifi interne / portée 40 dBm , bonne. / Bluetooth ok.

Nous vous recommandons de lire notre Tutoriel SAMBA sur les réseaux Android si nous voulons utiliser des fichiers de notre PC réseau.

Réseau, stockage, RAM et ports

Le Jetstream 4K TV-Box a une mémoire eMMC pour le stockage interne, il a deux ports USB 2.0 et un lecteur de carte microSD , dans cette section, il est de loin supérieur à la Xiaomi Mi Box S.Dans la section réseau, il dispose d'un adaptateur sans fil Wifi ac + Port Ethernet Bluetooth 4.2 et 10/100 .

Stockage : 8 Go au total - 4 Go gratuits eMMC / NTFS + exFAT compatible / extensible avec une clé USB

RAM : 2 Go au total - 1 Go / DDR3 gratuit.

Réseau : bonne vitesse avec l' antenne wifi interne / portée 40 dBm , bonne. / Bluetooth ok.

Nous vous recommandons de lire notre Tutoriel SAMBA sur les réseaux Android si nous voulons utiliser des fichiers de notre PC réseau.

| USB 2.0 | USB 3.0 | microSD | SATA | |

| Lire écrire | 21/17 Mo / s | - | 18/16 Mo / s | - |

Puissance et performance

Au niveau de la puissance, le Jetstream 4K a intégré le SoC quadricœur Amlogic S905X avec les processeurs ARM Cortex-A53 et dans la section graphique un GPU Mali-450 MP5 qui est dans la gamme basse. Ce SoC est fabriqué en 28nm , a une consommation assez maîtrisée et les températures sont très basses si l'on demande des performances dans des jeux puissants.

Puissance et performance

Au niveau de la puissance, le Jetstream 4K a intégré le SoC quadricœur Amlogic S905X avec les processeurs ARM Cortex-A53 et dans la section graphique un GPU Mali-450 MP5 qui est dans la gamme basse. Ce SoC est fabriqué en 28nm , a une consommation assez maîtrisée et les températures sont très basses si l'on demande des performances dans des jeux puissants.

Consommation : désactivée 0,8 W / veille 2 W / utilisation de base 3,5 W / 7 W maximum

Thermiques : Minimum 40ºC / Maximum 70ºC / Maintient les performances jusqu'à 100% / Zone de chaleur sur le dessus / Bruit 0 dB

Jeux et émulateurs : PAS possible de jouer à des titres exigeants tels que PUBG / Emulators jusqu'au support Wii / NO Vulkan.

Contrôles : Compatible avec les manettes de jeu par câble ou Bluetooth .

Consommation : désactivée 0,8 W / veille 2 W / utilisation de base 3,5 W / 7 W maximum

Thermiques : Minimum 40ºC / Maximum 70ºC / Maintient les performances jusqu'à 100% / Zone de chaleur sur le dessus / Bruit 0 dB

Jeux et émulateurs : PAS possible de jouer à des titres exigeants tels que PUBG / Emulators jusqu'au support Wii / NO Vulkan.

Contrôles : Compatible avec les manettes de jeu par câble ou Bluetooth .

TEST VIDÉO ET AUDIO

Test de lecture vidéo

Dans l'aspect de la lecture vidéo, le Jetstream 4K dispose du SoC Amlogic S905X et d'un VPU compatible avec la plupart des formats vidéo modernes tels que h.265 et VP9 avec prise en charge de la résolution native 4K HDR et dispose d'une application pour les paramètres de qualité de la vidéo. Nous pouvons utiliser des joueurs comme KODI ou PLEX sans le moindre problème, nous avons également Chromecast que nous pouvons utiliser normalement avec des applications compatibles. Au niveau audio, nous pouvons lire le son DD et DTS jusqu'à 5.1 via le port HDMI. La seule différence avec le Xiaomi Mi Box S est que ce modèle n'a pas de taux de rafraîchissement automatique pour le mode 24p.

Paramètres vidéo : AUCUN paramètre de qualité d'image / RVB et SDR / HDMI-CEC disponible / AUCUNE actualisation automatique.

Paramètres audio : HDMI et SPDIF jusqu'à 5.1 audio / Jack stéréo.

Partage multimédia : Chromecast YES / Miracast NO / DLNA avec BlubblePnP / Airplay NO.

LibreELEC : Ce modèle n'est PAS compatible avec LibreELEC .

Tutoriels: enfichent dans KODI / effet Judder, comment fixer / multi-canal audioguide / lecture correcte vidéo sombre dans Android.

TEST VIDÉO ET AUDIO

Test de lecture vidéo

Dans l'aspect de la lecture vidéo, le Jetstream 4K dispose du SoC Amlogic S905X et d'un VPU compatible avec la plupart des formats vidéo modernes tels que h.265 et VP9 avec prise en charge de la résolution native 4K HDR et dispose d'une application pour les paramètres de qualité de la vidéo. Nous pouvons utiliser des joueurs comme KODI ou PLEX sans le moindre problème, nous avons également Chromecast que nous pouvons utiliser normalement avec des applications compatibles. Au niveau audio, nous pouvons lire le son DD et DTS jusqu'à 5.1 via le port HDMI. La seule différence avec le Xiaomi Mi Box S est que ce modèle n'a pas de taux de rafraîchissement automatique pour le mode 24p.

Paramètres vidéo : AUCUN paramètre de qualité d'image / RVB et SDR / HDMI-CEC disponible / AUCUNE actualisation automatique.

Paramètres audio : HDMI et SPDIF jusqu'à 5.1 audio / Jack stéréo.

Partage multimédia : Chromecast YES / Miracast NO / DLNA avec BlubblePnP / Airplay NO.

LibreELEC : Ce modèle n'est PAS compatible avec LibreELEC .

Tutoriels: enfichent dans KODI / effet Judder, comment fixer / multi-canal audioguide / lecture correcte vidéo sombre dans Android.

Résultats vidéo

Résultats vidéo

| Les formats | Résultat |

| h.264 / 1080i / 8bit | Frameskip |

| h.264 / 1080p / 4K / 8bit | D'accord |

| h.264 / 1080p / 10bit (anime) | D'accord |

| h.265 / 1080p / 8bit | D'accord |

| h.265 / 1080p / 10bit (anime) | Frameskip |

| h.265 / 4K / 8bit | D'accord |

| HDR h.265 / 4K / 10 bits | D'accord |

| VP9 P1 / 4K / 8bit | D'accord |

| VP9 P2 / 4K / 10 bits HDR | Low Frameskip |

| VP9 P2 / 8K / 10 bits HDR | Pas compatible |

| Max. Débit | 100 Mbits / s = 12,5 Mo / s |

| Les formats | DD / DTS 5.1 | DD + / DTS MA | DD True / DTS HR | DD Atmos / DTS X |

| HDMI | OK OK | PCM / Core | Coeur | Coeur* |

| Optique | OK OK | Coeur | Coeur | Coeur* |

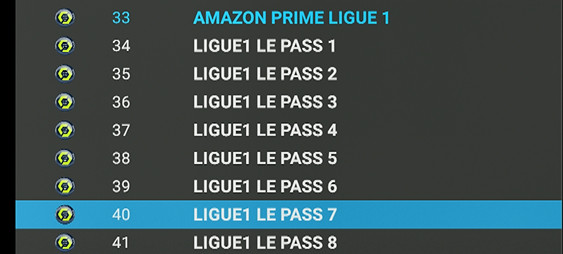

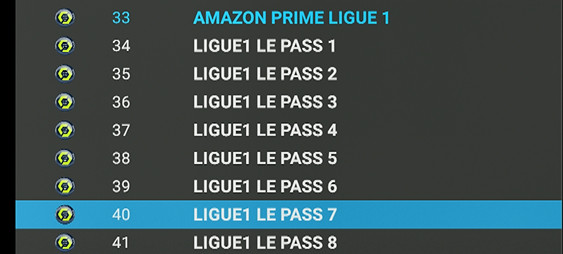

| Service de streaming | Vidéo / Audio | Résultat | Manuel |

| Youtube | 4K (2160p) / Stéréo | D'accord | - |

| Films Google Play | HD (720p) / Stéréo | D'accord | - |

| Netflix | 4K (2160p) / 5.1 uniquement avec HDMI | D'accord | Netflix sur Android |

| HBO | FullHD (1080p) / 5.1 | D'accord | - |

| Amazon Prime Video | 4K (2160p) / Stéréo | OK, installer l'apk | Vidéo Amazon Prime sur Android |

| DAZN | HD (720p) / Stéréo | D'accord | - |

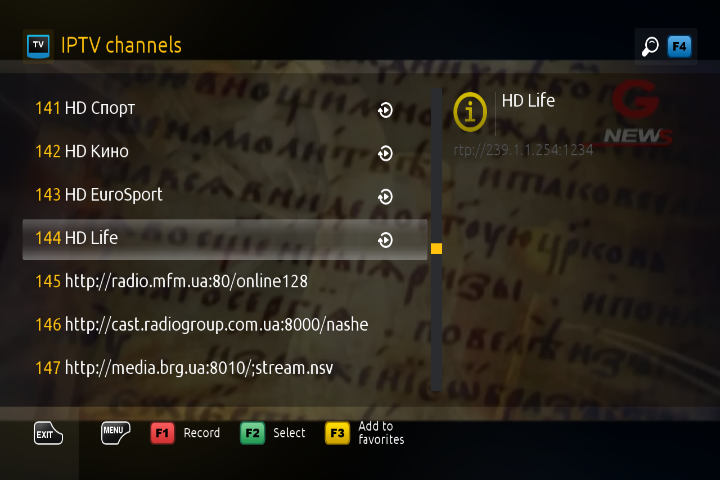

| IPTV | FullHD (1080p) / Stéréo | D'accord | - |

11Sep

VOTRE SMART TV VOUS ESPIONNE-T-ELLE?

VOTRE SMART TV VOUS ESPIONNE-T-ELLE?

VOTRE SMART TV VOUS ESPIONNE-T-ELLE?

Votre SMART TV peut vous espionner. Si vous avez prêté attention à tous les scandales de WikiLeaks ces dernières années, vous le savez probablement déjà, mais vous ne réalisez peut-être pas que l'espionnage est effectué par plus que de grands gouvernements et des cybercriminels. Il est également bien vivant parmi les fabricants, et les appareils que vous supposez sécurisés peuvent être sensibles.

Nouveaux types d'outils de piratage

Pour aggraver les choses, les nouvelles méthodes d'espionnage émergentes transforment le concept de confidentialité en une chose du passé. Par exemple, en 2017, des chercheurs de l'Université de Washington ont montré comment un logiciel appelé CovertBand pouvait utiliser le système audio d'un appareil intelligent pour suivre les mouvements des personnes dans une pièce. Il fonctionne en cachant des signaux "gazouillis" presque indétectables dans la musique, et ces signaux rebondissent sur les corps humains et agissent comme des signaux sonar vers les microphones de l'appareil. Le logiciel pouvait détecter plusieurs personnes à environ 20 pieds de l'appareil et était précis à moins de sept pouces.

Un autre piratage démontré au printemps 2017 utilise des signaux radio pour exploiter les faiblesses connues des navigateurs Web fonctionnant sur les téléviseurs intelligents. Fondamentalement, les pirates informatiques exploitent les failles de sécurité dans les navigateurs Web des téléviseurs, puis utilisent un émetteur peu coûteux pour incorporer du code dans un signal télévisé non autorisé. Lorsque ce signal est diffusé, les pirates peuvent prendre le contrôle des téléviseurs de cette zone. Une fois que les pirates contrôlent le téléviseur, ils peuvent contrôler d'autres appareils et surveiller les activités à la maison. La méthode utilise des failles de sécurité dans les navigateurs Web des téléviseurs.

L'une des dernières méthodes d'espionnage utilise un réseau de neurones et un nouvel algorithme développé conjointement par des chercheurs de l'Université de Tel Aviv et de l'Université Cornell pour analyser les modèles de flux de données provenant de vidéos cryptées , telles que celles de Netflix, Amazon et YouTube, pour déterminer ce que vous '' re regarder. Tout ce dont le pirate a besoin, c'est d'un accès à votre réseau Wi-Fi.

Voici comment cela fonctionne: les flux vidéo sont généralement transmis en segments, appelés rafales, et sont compressés à l'aide d'une compression à débit binaire variable afin que les rafales de même longueur contiennent des quantités de données différentes. La mesure de la longueur des bits par segment crée une empreinte numérique qui peut être associée à d'autres vidéos sélectionnées une fois que leur modèle est connu.

Cette nouvelle méthode nécessite de former le réseau neuronal à l'aide d'une bibliothèque d'impressions qu'un cybercriminel peut suivre pour comparer vos données qui fuient à celles de ces vidéos. C'est similaire à la comparaison des empreintes digitales, mais il a une précision de 99% une fois formé.

Ces outils et d'autres pourraient être utilisés par les gouvernements pour espionner. WikiLeaks a rendu public un tel plan par le Royaume-Uni et les États-Unis en avril 2017. Code nommé Weeping Angel, il cible spécifiquement les téléviseurs intelligents F8000 de Samsung, leur permettant d'enregistrer de l'audio via leurs microphones intégrés. Les principales fonctionnalités comprennent un faux mode "off" et une reconnexion Wi-Fi pour convaincre les utilisateurs que le téléviseur est éteint, même lorsqu'il est encore en cours d'enregistrement. Les plans ont également discuté des stratégies d'utilisation de méthodes similaires pour enregistrer des vidéos et d'utiliser le Wi-Fi du téléviseur pour transmettre ces données.

Fabricants et décodeurs

Ces capacités sont certainement troublantes, mais le scénario le plus probable est que les fabricants de téléviseurs intelligents surveillent les habitudes de visionnage et vendent les informations aux spécialistes du marketing. En d'autres termes, le spymaster est souvent le fabricant de téléviseurs. Vizio a été condamné à une amende de 2,2 millions de dollars par la Federal Trade Commission en février 2017 pour avoir suivi ce que leurs propriétaires de télévision (identifiés par leur adresse IP) regardaient, puis vendaient ces informations à des annonceurs. D'autres fabricants de téléviseurs suivent également les habitudes de visionnage, mais n'ont pas été surpris de les vendre à des spécialistes du marketing.

Cependant, la collecte de données n'est pas toujours la faute des fabricants. Les décodeurs TV et les routeurs Wi-Fi peuvent être piratés avec une relative facilité. En 2013 , par exemple, le bot "Linux / Flasher.A" a été découvert après avoir collecté les informations de connexion des téléviseurs intelligents, tablettes, smartphones et PC. L'infiltration était assez facile car les routeurs plus anciens étaient mal sécurisés. À l'époque, les câblodistributeurs utilisaient souvent les mêmes mots de passe pour toutes les boîtes qu'ils fournissaient, et les abonnés du câble ne pouvaient pas les changer facilement. Par conséquent, toute personne possédant le mot de passe d'un routeur ou d'un décodeur peut en infiltrer beaucoup d'autres. Pour aggraver les choses, de nombreux équipements avaient des portes dérobées intégrées.

Plus récemment, en septembre 2016, le botnet nommé Mirai a posé une perturbation majeure en transformant les appareils Internet des objets (IoT) en zombies - hôtes de botnet - qui ont submergé Internet avec leur trafic. On craint que le botnet Hajime qui le combat pourrait également être utilisé pour des cyberattaques.

Heureusement, les fabricants de téléviseurs et de décodeurs câblent. Les routeurs fabriqués au cours des dernières années sont généralement plus sûrs que leurs homologues plus âgés. Cela dit, la Federal Communications Commission a abandonné ses plans en 2017 pour obliger les câblo-opérateurs à déverrouiller leurs boîtiers pour les développeurs tiers. Si le plan avait été approuvé, les consommateurs de câbles auraient pu choisir leurs propres décodeurs pour une fonctionnalité plus personnalisée et une plus grande sécurité.

Le débranchement d'Internet est le moyen le plus efficace d'éliminer les risques de cybersécurité, mais il est très impraticable à l'ère moderne. Au lieu de cela, installez un boîtier de diffusion en continu ou diffusez à partir de votre appareil vers un dongle connecté à votre téléviseur pour étendre la protection offerte par les applications anti-malware de vos appareils à votre téléviseur. Et restez toujours vigilant.

VOTRE SMART TV VOUS ESPIONNE-T-ELLE?

Votre SMART TV peut vous espionner. Si vous avez prêté attention à tous les scandales de WikiLeaks ces dernières années, vous le savez probablement déjà, mais vous ne réalisez peut-être pas que l'espionnage est effectué par plus que de grands gouvernements et des cybercriminels. Il est également bien vivant parmi les fabricants, et les appareils que vous supposez sécurisés peuvent être sensibles.

Nouveaux types d'outils de piratage

Pour aggraver les choses, les nouvelles méthodes d'espionnage émergentes transforment le concept de confidentialité en une chose du passé. Par exemple, en 2017, des chercheurs de l'Université de Washington ont montré comment un logiciel appelé CovertBand pouvait utiliser le système audio d'un appareil intelligent pour suivre les mouvements des personnes dans une pièce. Il fonctionne en cachant des signaux "gazouillis" presque indétectables dans la musique, et ces signaux rebondissent sur les corps humains et agissent comme des signaux sonar vers les microphones de l'appareil. Le logiciel pouvait détecter plusieurs personnes à environ 20 pieds de l'appareil et était précis à moins de sept pouces.

Un autre piratage démontré au printemps 2017 utilise des signaux radio pour exploiter les faiblesses connues des navigateurs Web fonctionnant sur les téléviseurs intelligents. Fondamentalement, les pirates informatiques exploitent les failles de sécurité dans les navigateurs Web des téléviseurs, puis utilisent un émetteur peu coûteux pour incorporer du code dans un signal télévisé non autorisé. Lorsque ce signal est diffusé, les pirates peuvent prendre le contrôle des téléviseurs de cette zone. Une fois que les pirates contrôlent le téléviseur, ils peuvent contrôler d'autres appareils et surveiller les activités à la maison. La méthode utilise des failles de sécurité dans les navigateurs Web des téléviseurs.

L'une des dernières méthodes d'espionnage utilise un réseau de neurones et un nouvel algorithme développé conjointement par des chercheurs de l'Université de Tel Aviv et de l'Université Cornell pour analyser les modèles de flux de données provenant de vidéos cryptées , telles que celles de Netflix, Amazon et YouTube, pour déterminer ce que vous '' re regarder. Tout ce dont le pirate a besoin, c'est d'un accès à votre réseau Wi-Fi.

Voici comment cela fonctionne: les flux vidéo sont généralement transmis en segments, appelés rafales, et sont compressés à l'aide d'une compression à débit binaire variable afin que les rafales de même longueur contiennent des quantités de données différentes. La mesure de la longueur des bits par segment crée une empreinte numérique qui peut être associée à d'autres vidéos sélectionnées une fois que leur modèle est connu.

Cette nouvelle méthode nécessite de former le réseau neuronal à l'aide d'une bibliothèque d'impressions qu'un cybercriminel peut suivre pour comparer vos données qui fuient à celles de ces vidéos. C'est similaire à la comparaison des empreintes digitales, mais il a une précision de 99% une fois formé.

Ces outils et d'autres pourraient être utilisés par les gouvernements pour espionner. WikiLeaks a rendu public un tel plan par le Royaume-Uni et les États-Unis en avril 2017. Code nommé Weeping Angel, il cible spécifiquement les téléviseurs intelligents F8000 de Samsung, leur permettant d'enregistrer de l'audio via leurs microphones intégrés. Les principales fonctionnalités comprennent un faux mode "off" et une reconnexion Wi-Fi pour convaincre les utilisateurs que le téléviseur est éteint, même lorsqu'il est encore en cours d'enregistrement. Les plans ont également discuté des stratégies d'utilisation de méthodes similaires pour enregistrer des vidéos et d'utiliser le Wi-Fi du téléviseur pour transmettre ces données.

Fabricants et décodeurs

Ces capacités sont certainement troublantes, mais le scénario le plus probable est que les fabricants de téléviseurs intelligents surveillent les habitudes de visionnage et vendent les informations aux spécialistes du marketing. En d'autres termes, le spymaster est souvent le fabricant de téléviseurs. Vizio a été condamné à une amende de 2,2 millions de dollars par la Federal Trade Commission en février 2017 pour avoir suivi ce que leurs propriétaires de télévision (identifiés par leur adresse IP) regardaient, puis vendaient ces informations à des annonceurs. D'autres fabricants de téléviseurs suivent également les habitudes de visionnage, mais n'ont pas été surpris de les vendre à des spécialistes du marketing.

Cependant, la collecte de données n'est pas toujours la faute des fabricants. Les décodeurs TV et les routeurs Wi-Fi peuvent être piratés avec une relative facilité. En 2013 , par exemple, le bot "Linux / Flasher.A" a été découvert après avoir collecté les informations de connexion des téléviseurs intelligents, tablettes, smartphones et PC. L'infiltration était assez facile car les routeurs plus anciens étaient mal sécurisés. À l'époque, les câblodistributeurs utilisaient souvent les mêmes mots de passe pour toutes les boîtes qu'ils fournissaient, et les abonnés du câble ne pouvaient pas les changer facilement. Par conséquent, toute personne possédant le mot de passe d'un routeur ou d'un décodeur peut en infiltrer beaucoup d'autres. Pour aggraver les choses, de nombreux équipements avaient des portes dérobées intégrées.

Plus récemment, en septembre 2016, le botnet nommé Mirai a posé une perturbation majeure en transformant les appareils Internet des objets (IoT) en zombies - hôtes de botnet - qui ont submergé Internet avec leur trafic. On craint que le botnet Hajime qui le combat pourrait également être utilisé pour des cyberattaques.

Heureusement, les fabricants de téléviseurs et de décodeurs câblent. Les routeurs fabriqués au cours des dernières années sont généralement plus sûrs que leurs homologues plus âgés. Cela dit, la Federal Communications Commission a abandonné ses plans en 2017 pour obliger les câblo-opérateurs à déverrouiller leurs boîtiers pour les développeurs tiers. Si le plan avait été approuvé, les consommateurs de câbles auraient pu choisir leurs propres décodeurs pour une fonctionnalité plus personnalisée et une plus grande sécurité.

Le débranchement d'Internet est le moyen le plus efficace d'éliminer les risques de cybersécurité, mais il est très impraticable à l'ère moderne. Au lieu de cela, installez un boîtier de diffusion en continu ou diffusez à partir de votre appareil vers un dongle connecté à votre téléviseur pour étendre la protection offerte par les applications anti-malware de vos appareils à votre téléviseur. Et restez toujours vigilant.

VOTRE SMART TV VOUS ESPIONNE-T-ELLE?

Votre SMART TV peut vous espionner. Si vous avez prêté attention à tous les scandales de WikiLeaks ces dernières années, vous le savez probablement déjà, mais vous ne réalisez peut-être pas que l'espionnage est effectué par plus que de grands gouvernements et des cybercriminels. Il est également bien vivant parmi les fabricants, et les appareils que vous supposez sécurisés peuvent être sensibles.

Nouveaux types d'outils de piratage

Pour aggraver les choses, les nouvelles méthodes d'espionnage émergentes transforment le concept de confidentialité en une chose du passé. Par exemple, en 2017, des chercheurs de l'Université de Washington ont montré comment un logiciel appelé CovertBand pouvait utiliser le système audio d'un appareil intelligent pour suivre les mouvements des personnes dans une pièce. Il fonctionne en cachant des signaux "gazouillis" presque indétectables dans la musique, et ces signaux rebondissent sur les corps humains et agissent comme des signaux sonar vers les microphones de l'appareil. Le logiciel pouvait détecter plusieurs personnes à environ 20 pieds de l'appareil et était précis à moins de sept pouces.

Un autre piratage démontré au printemps 2017 utilise des signaux radio pour exploiter les faiblesses connues des navigateurs Web fonctionnant sur les téléviseurs intelligents. Fondamentalement, les pirates informatiques exploitent les failles de sécurité dans les navigateurs Web des téléviseurs, puis utilisent un émetteur peu coûteux pour incorporer du code dans un signal télévisé non autorisé. Lorsque ce signal est diffusé, les pirates peuvent prendre le contrôle des téléviseurs de cette zone. Une fois que les pirates contrôlent le téléviseur, ils peuvent contrôler d'autres appareils et surveiller les activités à la maison. La méthode utilise des failles de sécurité dans les navigateurs Web des téléviseurs.

L'une des dernières méthodes d'espionnage utilise un réseau de neurones et un nouvel algorithme développé conjointement par des chercheurs de l'Université de Tel Aviv et de l'Université Cornell pour analyser les modèles de flux de données provenant de vidéos cryptées , telles que celles de Netflix, Amazon et YouTube, pour déterminer ce que vous '' re regarder. Tout ce dont le pirate a besoin, c'est d'un accès à votre réseau Wi-Fi.

Voici comment cela fonctionne: les flux vidéo sont généralement transmis en segments, appelés rafales, et sont compressés à l'aide d'une compression à débit binaire variable afin que les rafales de même longueur contiennent des quantités de données différentes. La mesure de la longueur des bits par segment crée une empreinte numérique qui peut être associée à d'autres vidéos sélectionnées une fois que leur modèle est connu.

Cette nouvelle méthode nécessite de former le réseau neuronal à l'aide d'une bibliothèque d'impressions qu'un cybercriminel peut suivre pour comparer vos données qui fuient à celles de ces vidéos. C'est similaire à la comparaison des empreintes digitales, mais il a une précision de 99% une fois formé.

Ces outils et d'autres pourraient être utilisés par les gouvernements pour espionner. WikiLeaks a rendu public un tel plan par le Royaume-Uni et les États-Unis en avril 2017. Code nommé Weeping Angel, il cible spécifiquement les téléviseurs intelligents F8000 de Samsung, leur permettant d'enregistrer de l'audio via leurs microphones intégrés. Les principales fonctionnalités comprennent un faux mode "off" et une reconnexion Wi-Fi pour convaincre les utilisateurs que le téléviseur est éteint, même lorsqu'il est encore en cours d'enregistrement. Les plans ont également discuté des stratégies d'utilisation de méthodes similaires pour enregistrer des vidéos et d'utiliser le Wi-Fi du téléviseur pour transmettre ces données.

Fabricants et décodeurs

Ces capacités sont certainement troublantes, mais le scénario le plus probable est que les fabricants de téléviseurs intelligents surveillent les habitudes de visionnage et vendent les informations aux spécialistes du marketing. En d'autres termes, le spymaster est souvent le fabricant de téléviseurs. Vizio a été condamné à une amende de 2,2 millions de dollars par la Federal Trade Commission en février 2017 pour avoir suivi ce que leurs propriétaires de télévision (identifiés par leur adresse IP) regardaient, puis vendaient ces informations à des annonceurs. D'autres fabricants de téléviseurs suivent également les habitudes de visionnage, mais n'ont pas été surpris de les vendre à des spécialistes du marketing.

Cependant, la collecte de données n'est pas toujours la faute des fabricants. Les décodeurs TV et les routeurs Wi-Fi peuvent être piratés avec une relative facilité. En 2013 , par exemple, le bot "Linux / Flasher.A" a été découvert après avoir collecté les informations de connexion des téléviseurs intelligents, tablettes, smartphones et PC. L'infiltration était assez facile car les routeurs plus anciens étaient mal sécurisés. À l'époque, les câblodistributeurs utilisaient souvent les mêmes mots de passe pour toutes les boîtes qu'ils fournissaient, et les abonnés du câble ne pouvaient pas les changer facilement. Par conséquent, toute personne possédant le mot de passe d'un routeur ou d'un décodeur peut en infiltrer beaucoup d'autres. Pour aggraver les choses, de nombreux équipements avaient des portes dérobées intégrées.

Plus récemment, en septembre 2016, le botnet nommé Mirai a posé une perturbation majeure en transformant les appareils Internet des objets (IoT) en zombies - hôtes de botnet - qui ont submergé Internet avec leur trafic. On craint que le botnet Hajime qui le combat pourrait également être utilisé pour des cyberattaques.

Heureusement, les fabricants de téléviseurs et de décodeurs câblent. Les routeurs fabriqués au cours des dernières années sont généralement plus sûrs que leurs homologues plus âgés. Cela dit, la Federal Communications Commission a abandonné ses plans en 2017 pour obliger les câblo-opérateurs à déverrouiller leurs boîtiers pour les développeurs tiers. Si le plan avait été approuvé, les consommateurs de câbles auraient pu choisir leurs propres décodeurs pour une fonctionnalité plus personnalisée et une plus grande sécurité.

Le débranchement d'Internet est le moyen le plus efficace d'éliminer les risques de cybersécurité, mais il est très impraticable à l'ère moderne. Au lieu de cela, installez un boîtier de diffusion en continu ou diffusez à partir de votre appareil vers un dongle connecté à votre téléviseur pour étendre la protection offerte par les applications anti-malware de vos appareils à votre téléviseur. Et restez toujours vigilant.

VOTRE SMART TV VOUS ESPIONNE-T-ELLE?

Votre SMART TV peut vous espionner. Si vous avez prêté attention à tous les scandales de WikiLeaks ces dernières années, vous le savez probablement déjà, mais vous ne réalisez peut-être pas que l'espionnage est effectué par plus que de grands gouvernements et des cybercriminels. Il est également bien vivant parmi les fabricants, et les appareils que vous supposez sécurisés peuvent être sensibles.

Nouveaux types d'outils de piratage

Pour aggraver les choses, les nouvelles méthodes d'espionnage émergentes transforment le concept de confidentialité en une chose du passé. Par exemple, en 2017, des chercheurs de l'Université de Washington ont montré comment un logiciel appelé CovertBand pouvait utiliser le système audio d'un appareil intelligent pour suivre les mouvements des personnes dans une pièce. Il fonctionne en cachant des signaux "gazouillis" presque indétectables dans la musique, et ces signaux rebondissent sur les corps humains et agissent comme des signaux sonar vers les microphones de l'appareil. Le logiciel pouvait détecter plusieurs personnes à environ 20 pieds de l'appareil et était précis à moins de sept pouces.

Un autre piratage démontré au printemps 2017 utilise des signaux radio pour exploiter les faiblesses connues des navigateurs Web fonctionnant sur les téléviseurs intelligents. Fondamentalement, les pirates informatiques exploitent les failles de sécurité dans les navigateurs Web des téléviseurs, puis utilisent un émetteur peu coûteux pour incorporer du code dans un signal télévisé non autorisé. Lorsque ce signal est diffusé, les pirates peuvent prendre le contrôle des téléviseurs de cette zone. Une fois que les pirates contrôlent le téléviseur, ils peuvent contrôler d'autres appareils et surveiller les activités à la maison. La méthode utilise des failles de sécurité dans les navigateurs Web des téléviseurs.

L'une des dernières méthodes d'espionnage utilise un réseau de neurones et un nouvel algorithme développé conjointement par des chercheurs de l'Université de Tel Aviv et de l'Université Cornell pour analyser les modèles de flux de données provenant de vidéos cryptées , telles que celles de Netflix, Amazon et YouTube, pour déterminer ce que vous '' re regarder. Tout ce dont le pirate a besoin, c'est d'un accès à votre réseau Wi-Fi.

Voici comment cela fonctionne: les flux vidéo sont généralement transmis en segments, appelés rafales, et sont compressés à l'aide d'une compression à débit binaire variable afin que les rafales de même longueur contiennent des quantités de données différentes. La mesure de la longueur des bits par segment crée une empreinte numérique qui peut être associée à d'autres vidéos sélectionnées une fois que leur modèle est connu.

Cette nouvelle méthode nécessite de former le réseau neuronal à l'aide d'une bibliothèque d'impressions qu'un cybercriminel peut suivre pour comparer vos données qui fuient à celles de ces vidéos. C'est similaire à la comparaison des empreintes digitales, mais il a une précision de 99% une fois formé.

Ces outils et d'autres pourraient être utilisés par les gouvernements pour espionner. WikiLeaks a rendu public un tel plan par le Royaume-Uni et les États-Unis en avril 2017. Code nommé Weeping Angel, il cible spécifiquement les téléviseurs intelligents F8000 de Samsung, leur permettant d'enregistrer de l'audio via leurs microphones intégrés. Les principales fonctionnalités comprennent un faux mode "off" et une reconnexion Wi-Fi pour convaincre les utilisateurs que le téléviseur est éteint, même lorsqu'il est encore en cours d'enregistrement. Les plans ont également discuté des stratégies d'utilisation de méthodes similaires pour enregistrer des vidéos et d'utiliser le Wi-Fi du téléviseur pour transmettre ces données.

Fabricants et décodeurs

Ces capacités sont certainement troublantes, mais le scénario le plus probable est que les fabricants de téléviseurs intelligents surveillent les habitudes de visionnage et vendent les informations aux spécialistes du marketing. En d'autres termes, le spymaster est souvent le fabricant de téléviseurs. Vizio a été condamné à une amende de 2,2 millions de dollars par la Federal Trade Commission en février 2017 pour avoir suivi ce que leurs propriétaires de télévision (identifiés par leur adresse IP) regardaient, puis vendaient ces informations à des annonceurs. D'autres fabricants de téléviseurs suivent également les habitudes de visionnage, mais n'ont pas été surpris de les vendre à des spécialistes du marketing.

Cependant, la collecte de données n'est pas toujours la faute des fabricants. Les décodeurs TV et les routeurs Wi-Fi peuvent être piratés avec une relative facilité. En 2013 , par exemple, le bot "Linux / Flasher.A" a été découvert après avoir collecté les informations de connexion des téléviseurs intelligents, tablettes, smartphones et PC. L'infiltration était assez facile car les routeurs plus anciens étaient mal sécurisés. À l'époque, les câblodistributeurs utilisaient souvent les mêmes mots de passe pour toutes les boîtes qu'ils fournissaient, et les abonnés du câble ne pouvaient pas les changer facilement. Par conséquent, toute personne possédant le mot de passe d'un routeur ou d'un décodeur peut en infiltrer beaucoup d'autres. Pour aggraver les choses, de nombreux équipements avaient des portes dérobées intégrées.

Plus récemment, en septembre 2016, le botnet nommé Mirai a posé une perturbation majeure en transformant les appareils Internet des objets (IoT) en zombies - hôtes de botnet - qui ont submergé Internet avec leur trafic. On craint que le botnet Hajime qui le combat pourrait également être utilisé pour des cyberattaques.

Heureusement, les fabricants de téléviseurs et de décodeurs câblent. Les routeurs fabriqués au cours des dernières années sont généralement plus sûrs que leurs homologues plus âgés. Cela dit, la Federal Communications Commission a abandonné ses plans en 2017 pour obliger les câblo-opérateurs à déverrouiller leurs boîtiers pour les développeurs tiers. Si le plan avait été approuvé, les consommateurs de câbles auraient pu choisir leurs propres décodeurs pour une fonctionnalité plus personnalisée et une plus grande sécurité.